Государственное образовательное учреждение высшего профессионального образования

САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ

ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА

Архангельский колледж телекоммуникаций (филиал) Санкт-Петербургского государственного университета телекоммуникаций им. проф. М.А. Бонч-Бруевича

КУРСОВОЙ ПРОЕКТ

на тему: «Проект компьютерной сети для коммерческого предприятия "НордСофт"»

К309. 10КП01. 006 ПЗ

Учебная дисциплина «Компьютерные сети и телекоммуникации»

Студент: С.О.Максимов

Преподаватель: В.С. Кулебякина

Архангельск – 2010

Содержание Введение1. Краткая характеристика компании2. Выбор топологии3. Организация локальной вычислительной сети в офисах3.1 Организация сети в главном офисе3.2 Организация сети во втором офисе3.2.1 Основные понятия об Ethernet3.2.2 Устройства подключения4. Выбор сетевой технологии5. Расчет времени доступа к станции к сети

6. Сводная таблица оборудования

ЗаключениеСписок использованных источников

Введение

Вхождение России в мировое информационное пространство влечет за собой широчайшее использование новейших информационных технологий, и в первую очередь, компьютерных сетей. При этом резко возрастают и качественно видоизменяются возможности пользователя как в деле оказания услуг своим клиентам, так и при решении собственных организационно-экономических задач.

Сегодня существует множество компьютерных баз и банков данных по самым разным аспектам человеческой деятельности. Для доступа к хранимой в них информации нужна компьютерная сеть. Сети врываются в жизнь людей, как в профессиональную деятельность, так и в быт – самым неожиданным и массовым образом знания о сетях и навыки работы в них становятся необходимыми множеству людей. Компьютерные сети породили новые технологии обработки информации – сетевые технологии. В простейшем случае сетевые технологии позволяют совместно использовать ресурсы – накопители большой емкости, печатающие устройства, доступ в Internet, базы и банки данных. Наиболее современные и перспективные подходы к сетям связаны с использованием коллективного разделения труда при совместной работе с информацией – разработке различных документов и проектов, управлении учреждением или предприятием и т.д.

Для организации локальной вычислительной сети (ЛВС) используется технология Ethernet, которая появилась ещё в 70-х годах прошлого века. В технологии Ethernet различают несколько типов построения распределённой вычислительной системы, исходя из её топологической структуры. Топология локальной сети это конфигурация кабельных соединений между компьютерами, выполненных по единому принципу. Конкретная топология выбирается исходя из используемого оборудования, а также на основе имеющихся требований к мобильности, масштабируемости и вычислительной мощности всей системы в целом.

В данном курсовом проекте рассматривается организация ЛВС в двух офисах компании «НордСофт», выбор топологии и определяется необходимое аппаратное и программное обеспечение. Кроме того, рассматривается выбор технологии и оператора связи для организации единой сети, т.е. связь офисов между собой.

1. Краткая характеристика компании

Фирма «НордСофт» – субъект малого бизнеса. Основным направлением деятельности компании является продажа компьютерной техники, программного обеспечения, сетевого оборудования и периферии известных мировых фирм. Фирма предлагает высокотехнологичную продукцию и программное обеспечение.

Численность персонала фирмы составляет 20 человек. В организационную структуру входит два отдела:

1) Главный офис – отдел продаж, который занимается сбытом, закупкой продукции, поиском и работой с клиентами, рекламой и маркетингом, также здесь ведётся учет и анализ финансово-хозяйственной деятельности, планирование, прогнозирование.

2) Вторичный офис занимается транспортировкой, сборкой, упаковкой товара. Вторичный офис имеет складское помещение.

Рисунок 1 – Территориальная схема расположения офисов

Рынок оптовой торговли персональными компьютерами, на котором работает фирма «НордСофт» характеризуется жесточайшей конкуренцией. Цены на одни и те же товары у различных компаний примерно одинаковые, и выигрывают в конкурентной борьбе те, которые имеют какие-либо конкурентные преимущества и отличия. Например, удобное расположение офиса, быстрота обслуживания, поддержание нужного ассортимента, скидки постоянным покупателям, возможность доставки товара, бесплатные рекламные материалы для оформления торговых точек, вежливый персонал, индивидуальный подход к особо ценным покупателям, кредиты и т.п.

Фирма «НордСофт» занимает выгодную рыночную нишу: имеет налаженные коммерческие связи с крупным покупателем, обеспеченным стабильным государственным финансированием. Таким образом, главное преимущество исследуемой организации – стабильность, налаженность деловых контактов, гарантии обеспечения деятельности и получения минимальной прибыли при отсутствии необходимости постоянного поиска новых рынков сбыта.

Фирма «НордСофт» ведёт свою основную деятельность в двух территориально распределённых офисах, в каждом из которых должна быть организована одна из частей единой ЛВС. Оба офиса территориально распределены в черте города (Рисунок 1), поэтому для организации единой сети требуется связать элементы ЛВС через сети связи, существующие в городе.

Один из офисов расположен в центре города в бизнес центре, где уже имеется структурированная кабельная система (СКС). СКС позволяет использовать существующую кабельную инфраструктура для создания одной из частей ЛВС. Главный офис предприятия располагается в двух кабинетах, в которых находится по два ноутбука. На каждом ноутбуке имеется Wi-Fi адаптер, сетевая операционная система Windows 7 Корпоративная, которая была специально разработана для бизнеса. На одном из ноутбуков будет работать бухгалтер, который использует программу 1С: Бухгалтерия. Также в этом офисе работает директор фирмы, секретарь и менеджер по работе с клиентами. Всем сотрудника потребуется сканер, принтер, факс для удобной вёрстки документов.

Второй офис фирмы располагается в другой части города. В этом офисе организуется основная производственная деятельность. Помещение имеет большую площадь и на территории организуется несколько рабочих мест. В этом помещении будет установлен сервер с установленной операционной системой Windows Server 2003, где будут сохраняться общие документы фирмы.

2. Выбор топологии

Целью данного раздела является полное обоснование выбора конкретной топологии ЛВС для каждого из офисов компании.

Вообще, термин «топология», или «топология сети», характеризует физическое расположение компьютеров, кабелей и других компонентов сети. Топология сети обуславливает ее характеристики. В частности, выбор той или иной топологии влияет:

На состав необходимого сетевого оборудования;

На характеристики сетевого оборудования;

На возможности расширения сети;

На способ управления сетью.

Каждая топология сети налагает ряд условий. Например, она может диктовать не только тип кабеля, но и способ его прокладки. Топология может также определять способ взаимодействия компьютеров в сети. Различным видам топологий соответствуют различные методы взаимодействия, и эти методы оказывают большое влияние на сеть.

Все сети строятся на основе трех базовых топологий: шина (bus), звезда (star), кольцо (ring). Если компьютеры подключены вдоль одного кабеля (сегмента) топология называется «Шиной». В том случае, когда компьютеры подключены к сегментам кабеля, исходящим из одной точки, или концентратора, топология называется «Звездой». Если кабель, к которому подключены компьютеры, замкнут в кольцо, такая топология носит название «Кольца».

Как было сказано выше, главный офис предприятия располагается в двух кабинетах, в которых находится по два ноутбука (Рисунок 2).

На ноутбуках имеется встроенный Wi-Fi адаптер, сетевая операционная система Windows 7 Корпоративная. Адаптеры Wi-Fi этих компьютеров должны поддерживать все современные стандарты IEEE 802.x.

Рисунок 2 – Расположение рабочих станции ЛВС главном офисе

Технология Wi-Fi позволяет развернуть сеть без прокладки кабеля, что может уменьшить стоимость развёртывания, что для малого бизнеса немаловажно, или расширения сети. Технология Wi-Fi очень удобна, так как вы не привязаны к проводной компьютерной сети. Вы можете работать за своим столом или переходить в другие кабинеты, оставаясь в зоне действия сети. Во втором кабинете установим сканер, принтер, факс, которые будут подключены к ноутбукам. Приведём характеристики используемых ноутбуков в таблице 1.

Таблица 1 – Характеристики ноутбуков

Все ноутбуки будут подключены к одному центральному устройству – маршрутизатору (роутеру). Маршрутизатор – это сетевое устройство, принимающее решения о пересылке пакетов сетевого уровня между различными сегментами сети. Маршрутизатор будет подключен к структурированной кабельной системе здания бизнес центра.

Во втором офисе, где организуется основная производственная деятельность, лучше взять за основу топологию «Звезда».

В этой топологии нет таких серьезных проблем при разрыве кабеля или выхода из строя рабочей станции. Если выйдет из строя только один компьютер (или кабель, соединяющий его с концентратором), то лишь этот компьютер не сможет передавать или принимать данные по сети. На остальные компьютеры в сети это не повлияет. В противном же случае, при отключении или разрыве кабеля, все сотрудники фирмы не смогли бы обмениваться документами некоторое время, что привело бы к потере прибыли.

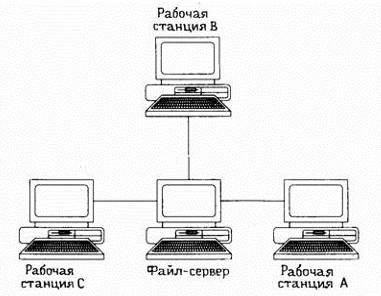

Так как компьютеры расположены в разных частях офисного здания (Рисунок 3) и здания склада централизованный контроль и управление рабочими станциями будет проходить эффективнее, чем настройка отдельной машины для работы в сети. В офисе основного производства, располагается десять компьютеров предназначенные для основной работы специалистов и один компьютер сетевого администратора. Это главный компьютер или сервер.

Рисунок 3 – Расположение рабочих станции ЛВС во втором офисе

Сервер позволяет управлять всеми компьютерами в данном офисе, следить за их работоспособностью, обеспечивать безопасность и доступ в Интернет. Он получает сетевые настройки от провайдера, далее производит раздачу параметров в определённом алгоритме другим компьютерам. Компьютеры в сети должны иметь стандартную сетевую карту с разъёмом RJ45 и сетевую операционную систему. Приведём характеристики используемых компьютеров во втором офисе в таблице 2.

Таблица 2 – Характеристики рабочих станции и сервера

В топологии «Звезда» не нужно возиться с покупкой и установкой дополнительных сетевых карт, так как к концентратору проложен только один сетевой кабель. Добавляя новые компьютеры, что при расширении бизнеса вполне возможно, эту сеть легко модифицировать.

Топология в виде звезды является наиболее быстродействующей из всех топологий вычислительных сетей. Частота запросов передачи информации сравнительно невысокая, если сравнивать с другими топологиями.

Все компьютеры подключены к центральной точке, для больших сетей значительно увеличивается расход кабеля. К тому же, если центральный компонент выйдет из строя, нарушится работа всей сети. Так что надо заострить внимание при выборе сетевого оборудования. Итак, выбранная топология представлена на рисунке 4.

Рисунок 4 – Топология сетей в главном и основном офисах

3. Организация локальной вычислительной сети в офисах

3.1 Организация сети в главном офисе

Сетевые технологии и, в частности, беспроводные сети, с каждым днем все глубже и прочнее входят в нашу повседневную жизнь. В наше время уже просто невозможно представить современный офис без компьютеров, Интернета, локальной сети и надежной защиты. Сетевые технологии, основанные на беспроводном (Wi-Fi) подключении, позволят вам быть подключенными к сети без необходимости постоянного подключения провода к вашему компьютеру – вы можете обмениваться данными, общаться, оставаясь свободными в пространстве.

Все более развивающиеся технологии, расширяющийся спектр совместимого оборудования, постоянно совершенствующиеся стандарты и более надежная защита – все это делает Wi-Fi заманчивым предложением для использования в крупных и небольших корпоративных сетях. Последние разработки и новейшее оборудование удовлетворят самые современные требования к скорости, надежности и безопасности соединения. Так как в главном офисе работники будут использовать ноутбуки со встроенными Wi-Fi адаптерами, то им лучше использовать беспроводную сеть. Структурная схема приведена на рисунке 5.

В нашем случае маршрутизатор будет подключён к горизонтальной подсистеме СКС здания, где присутствует выход в Интернет. СКС описывает Европейский стандарт EN 50173-1. Связь между офисами будет осуществляется через технологию VPN.

Основное оборудование для Wi-Fi сети заключатся в точке доступа, маршрутизаторе иWi-Fi адаптере.

Точка доступа (Access Point) – это устройство в беспроводной сети выполняет функции, аналогичные свитчу (или хабу) в обычных проводных структурах.

Рисунок 5 – Структурная схема сети Wi-Fi

Точка доступа объединяет несколько Wi-Fi устройств в одну сеть и для выхода в Интернет должна быть подключена к маршрутизатору (роутеру) или серверу. Помимо этого, точка доступа может обеспечивать подключение к принт-серверу и объединять проводную и беспроводную сети.

Маршрутизатор (Router, Gateway) – это по сути та же точка доступа, но с дополнительными функциями. При помощи роутера можно настроиться к Интернету напрямую, используя кабель Ethernet-сети или телефонный шнур при подключенном ADSL (СТРИМ) – соединении. В нашем случае к нему будет подключен кабель Ethernet-сети СКС здания, где имеется выход в Интернет. Помимо этого, в маршрутизатор встроено программное обеспечение, позволяющее настроить политики безопасности и фильтрацию доступа.

Адаптер – это устройство, которое устанавливается непосредственно в компьютер, для того, чтобы он "увидел" беспроводную сеть. Адаптеры бывают нескольких разновидностей – PCI (внутренний в стационарный компьютер), USB (внешний в стационарный компьютер или ноутбук), PCMCIA (внутренний в ноутбук) или встроенный. Наши работники, конечно же, будут использовать встроенные адаптеры.

Обычно схема Wi-Fi сети содержит не менее одной точки доступа и не менее одного клиента. Также возможно подключение двух клиентов в режиме точка-точка, когда точка доступа не используется, а клиенты соединяются посредством сетевых адаптеров «напрямую». Точка доступа передаёт свой идентификатор сети (SSID) с помощью специальных сигнальных пакетов на скорости 0.1 Мбит/с каждые 100 мс. Так что 0.1 Мбит/с наименьшая скорость передачи данных для Wi-Fi. Зная SSID сети, клиент может выяснить, что возможно ли подключение к данной точке доступа. При попадании в зону действия двух точек доступа с идентичными SSID, приёмник может выбирать между ними на основании данных об уровне сигнала. Стандарт Wi-Fi даёт клиенту полную свободу при выборе критериев для соединения.

При выборе стандарта для сетевого оборудования необходимо учитывать степень безопасности, скорость передачи данных и цену для этого устройства. Компоненты и характеристики беспроводных сетей определяются семейством стандартов IEEE 802.11. Этот стандарт входит в серию IEEE 802.x, куда также входят стандарты 802.3 Ethernet, 802.5 Token Ring и др. На сегодняшний день существует несколько различных стандартов беспроводных соединений. Основные из них это 802.11a, 802.11b, 802.11g и 802.11i. Отличаются эти стандарты как максимально возможной скоростью передачи данных, так и радиусом действия. В соответствии с этими стандартами выбирается и тип оборудования. В России на данный момент в подавляющем большинстве используются только два из них – это 802.11b и 802.11g. Помимо этого разрабатывается новый стандарт 802.11n, который, возможно, в скором времени станет основным.

Стандарт IEEE 802.11g является самым доступным и популярным стандартом, какие используют сетевые роутеры. Стандарт IEEE 802.11g – работает на частоте 2,4 ГГц, поддерживает скорость соединения до 54 Мбит/с. Он наиболее продвинутый из распространенных форматов. Он пришел на смену 802.11b и поддерживает в пять раз более высокую скорость передачи данных и гораздо более развитую систему защиты. Устройства этого стандарта обратно совместимы с устройствами стандарта 802.11b. Это означает, что могут работать смешанные сети, состоящие из устройств стандартов 802.11b и 802.11g. Сейчас стоимость устройств 802.11g практически сравнялась со стоимостью аналогичных по функциональности устройств 802.11b, при этом обеспечивается пятикратное увеличение скорости. Поэтому вряд ли имеет смысл строить новые сети на оборудовании 802.11b. Так же значительно возрос уровень безопасности беспроводных сетей на этом стандарте. При грамотной настройке, его можно оценить как высокий. Данный стандарт поддерживает использование протоколов шифрования WPA и WPA2, которые предоставляют гораздо более высокий уровень защиты, нежели протокол WEP, использующийся в стандарте 802.11b. Радиус действия сети 50 м. Пример маршрутизатора стандарта IEEE 802.11g показан на рисунке 6.

Рисунок 6 – Маршрутизатор стандарта IEEE 802.11g и IEEE 802.11b

Нужно обратить внимание на то, что в беспроводных сетях скорость соединения и скорость передачи полезных данных значительно отличаются. При скорости соединения 54 Мбит/с реальная скорость передачи данных обычно составляет 22–26 Мбит/с.

Несмотря на самые современные технологии, всегда следует помнить о том, что качественная передача данных и надежный уровень безопасности обеспечиваются только правильной настройкой оборудования и программного обеспечения.

3.2 Организация сети во втором офисе

3.2.1 Основные понятия об Ethernet

Второй офис имеет большое помещение, и чтобы объединить компьютеры в сеть, будет использована топология «Звезда» с технологией передачи данных Ethernet.

Ethernet – пакетная технология передачи данных преимущественно локальных компьютерных сетей. Технология Ethernet – это самая распространенная технология локальных сетей. Технология Ethernet – это самая распространенная технология локальных сетей.

Стандарты Ethernet определяют проводные соединения и электрические сигналы на физическом уровне, формат кадров и протоколы управления доступом к среде – на канальном уровне модели OSI. Ethernet в основном описывается стандартами IEEE группы 802.3. Ethernet стал самой распространённой технологией ЛВС в середине 90-х годов прошлого века, вытеснив такие устаревшие технологии, как Arcnet, FDDI и Token ring.

Метод управления доступом (для сети на коаксиальном кабеле) – множественный доступ с контролем несущей и обнаружением коллизий (CSMA/CD, Carrier Sense Multiple Access with Collision Detection), скорость передачи данных 10 Мбит/с, размер пакета от 72 до 1526 байт, описаны методы кодирования данных. Режим работы полудуплексный, то есть узел не может одновременно передавать и принимать информацию. Количество узлов в одном разделяемом сегменте сети ограничено предельным значением в 1024 рабочих станции (спецификации физического уровня могут устанавливать более жёсткие ограничения, например, к сегменту тонкого коаксиала может подключаться не более 30 рабочих станций, а к сегменту толстого коаксиала – не более 100). Однако сеть, построенная на одном разделяемом сегменте, становится неэффективной задолго до достижения предельного значения количества узлов, в основном по причине полудуплексного режима работы.

В технологии Ethernet уровень звена передачи данных (канальный уровень) имеет два подуровня: подуровень управления логическим каналом связи (LLC – Logical Link Control) и подуровень управления доступом (MAC – Media Access Control). LLC-уровень ответственен за поток и контроль ошибок в уровне звена передачи данных (канальном уровне). Подуровень MAC ответственен за работу метода доступа CSMA/CD. Этот подуровень также создает данные, полученные от LLC-уровня, и передает кадры физическому уровню для кодирования. Физический уровень преобразует данные в электрические сигналы и посылает их следующей станции через среду передачи. Этот основной уровень также обнаруживает конфликты и сообщает о них уровню звена передачи данных (канальному уровню).

В сети Ethernet имеется один тип кадра, содержащий семь полей: преамбула, начало кадра – SFD, адрес конечного пункта – DA, адрес источника – SA, длина/тип протокольной единицы – PDU и циклический избыточный код.

Локальная сеть Ethernet не обеспечивает механизма для подтверждения получения кадров. Подтверждение реализуется на более высоких уровнях. Формат кадра CSMA/CD MAC показан на рисунке 7.

Рисунок 7 – Формат кадра CSMA/CD MAC

Преамбула кадров содержит 7 байтов (56 битов) чередующихся нулей и единиц, которые приводят в готовность систему для приема прибывающего кадра и подготавливают ее для синхронизации с помощью тактовых импульсов. Преамбула фактически добавляется на физическом уровне и не является (формально) частью кадра.

Ограничитель начала кадра (SFD – Start Frame Delimiter). Поле SFD (1 байт: 10101011) отмечает начало кадра и указывает станции на окончание синхронизации. Последние два бита – 11 – сигнал, что следующее поле – адрес получателя.

Поле DA (Destination Address) насчитывает 6 байтов и содержит физический адрес станции пункта назначения или промежуточного звена.

Поле SA (Source Address) также насчитывает 6 байтов и содержит физический адрес передающей или промежуточной станции.

Поле типа/длины имеет одно из двух значений. Если значение поля меньше, чем 1518, это – поле длины и определяет длину поля данных, которое следует дальше. Если значение этого поля больше, чем 1536, оно определяет верхний протокол уровня, который используется для обслуживания Internet.

Поле данных переносит данные, инкапсулированные из верхних протоколов уровня. Это минимум 46 и максимум 1500 байтов.

Циклический избыточный код (CRC – Cyclical Redundancy Check). Последнее поле в этих кадрах по стандарту 802.3 содержит информацию для обнаружения ошибок, в этом случае CRC – 32.

При проектировании стандарта Ethernet было предусмотрено, что каждая сетевая карта (равно как и встроенный сетевой интерфейс) должна иметь уникальный шестибайтный номер (MAC-адрес), прошитый в нём при изготовлении. Этот номер используется для идентификации отправителя и получателя кадра, и предполагается, что при появлении в сети нового компьютера (или другого устройства, способного работать в сети) сетевому администратору не придётся настраивать MAC-адрес.

Уникальность MAC-адресов достигается тем, что каждый производитель получает в координирующем комитете IEEE Registration Authority диапазон из шестнадцати миллионов (2^24) адресов, и по мере исчерпания выделенных адресов может запросить новый диапазон. Поэтому по трём старшим байтам MAC-адреса можно определить производителя. Он обычно записывается в шестнадцатеричной системе обозначений с дефисом, чтобы отделить байты, например: 07-01-02-01-2C-4B.

Потребность в более высокой скорости данных создала Быстрый протокол Локальной сети Fast Ethernet (100 Mbps). На уровне MAC Fast Ethernet использует те же самые принципы, что и традиционный Ethernet (CSMA/CD), за исключением того, что скорость передачи была увеличена от 10 Mbps до 100 Mbps. Чтобы CSMA/CD работала, есть две возможности: либо увеличить минимальную длину кадра, либо уменьшить домен коллизии

Увеличение минимальной длины кадра требует дополнительного заголовка. Если данные, которые будут посланы, недостаточно длинны, мы должны будем добавить дополнительные байты, что влечет за собой увеличение передаваемой служебной информации и потерю эффективности.

Fast Ethernet выбрала другой путь: домен коллизии был уменьшен с коэффициентом 10 (от 2500 метров до 250 метров). Эта звездная топология 250 метров приемлема во многих случаях. На физическом уровне Fast Ethernet использует различные методы передачи сигналов и различные среды для того, чтобы достигнуть скорости передачи данных 100 Mbps.

В нашем проекте лучше использовать технологию Fast Ethernet, так как скорость в 100Мбит/с нас вполне устраивает, и все современные концентраторы поддерживают эту технологию

Сравнив все категории кабеля «Витая пара», лучше использовать витую пару категории 5 в качестве физической среды передачи данных (Рисунок 8). Она удовлетворяет нашему условию в скорости передачи данных и является самым распространенным видом кабеля и имеет низкую цену. Также витая пара работает работы в дуплексном режиме, имеет более высокую надёжность сетей при неисправности в кабеле и большую помехозащищенность при использовании дифференциального сигнала.

САТ5 (частота 100 МГц) – четырёхпарный кабель, использовался при построении локальных сетей 100BASE-TXи, для прокладки телефонных линий, поддерживает скорость передачи данных до 100 Мбит/с при использовании 2 пар. Он пришел на замену третьей категории.

Рисунок 8 – Витая пара категории 5

Так как все компьютеры подключены к центральной точке значительно увеличивается расход кабеля. Исходя из размеров второго офиса (20х12), закупим 200 метров кабеля и 10 коннекторов. Кабель лучше обжимать по по стандарту EIA/TIA-568B, так как он используется чаще. При монтаже кабеля витой пары должен выдерживаться максимально допустимый радиус изгиба (8 внешних диаметров кабеля) – сильный изгиб может привести к увеличению внешних наводок на сигнал или привести к разрушению оболочки кабеля.

При монтаже экранированной витой пары необходимо следить за целостностью экрана по всей длине кабеля. Растяжение или изгиб приводит к разрушению экрана, что влечёт уменьшение сопротивляемости наводкам.

3.2.2 Устройства подключения

Сегодня обычная сеть состоит из многих локальных сетей и одной или нескольких базовых. Поэтому в технологиях должны быть предусмотрены способы объединить эти сети. Инструментальные средства, предназначенные для этих целей, называются устройствами подключения.

Наша сеть состоит из небольшого количества машин, будет использоваться только один концентратор, к которому будет подключен сервер и кабель глобальной сети Интернет, чтобы через технологию VPN связываться с главным офисом. Сервер будет динамически присваивать IP адреса компьютерам в сети через службу DHCP. В качестве серверной операционной системы будет использована Windows Server 2003.

Ретрансляторы и концентраторы работают на первом уровне набора протокола TCP/IP (Это сопоставимо с физическим уровнем модели OSI.).

Для увеличения длины общей сети, состоящей из различных сегментов кабеля, используются ретрансляторы. Ретранслятор является устройством 1-го уровня и работает только на физическом уровне. Сигналы, которые переносят информацию в пределах сети, могут пройти фиксированное расстояние до того момента, когда затухание создаст угрозу целостности данных. Ретранслятор получает сигнал, и прежде чем он становится слишком слабым или искаженным, восстанавливает первоначальный образец бита. Затем он передает регенерированный сигнал.

Он принимает сигналы из одного сегмента кабеля и побитно синхронно повторяет их на другом сегменте кабеля, увеличивая мощность и улучшая форму импульсов. Применение ретранслятора вносит дополнительную задержку и ухудшает распознавание коллизии, поэтому их количество в сети Ethernet не должно превышать 4, при этом максимальная длина одного сегмента должна быть не более 500 метров, а диаметр всей сети – не более 2500 метров.

Заметим, что сеть, образованную с помощью ретрансляторов, все еще считают одной локальной сетью, но часть сети, разделенную ретрансляторами, называют сегментом. Ретранслятор действует как узел с двумя интерфейсами, но работает только на физическом уровне. Когда он получает пакет от любого из интерфейсов, он восстанавливает и передает его вперед к другому интерфейсу. Ретранслятор передает вперед каждый пакет, но не имеет никаких возможностей для выделения и перенаправления информации.

Соединение узлов между собой осуществляется через центральное устройство – концентратор. Хотя в общем смысле термин "концентратор" может применить к любому устройству подключения, в данном случае он имеет специальное значение.

Концентратор – фактически многовходовый ретранслятор. Он обычно используется, чтобы создать соединение между станциями в физической звездной топологии. Концентратор (Hub) является устройством 1-го уровня и осуществляет функции повторителя на всех отрезках витых пар между концентратором и узлом, за исключением того порта, с которого поступает сигнал. Каждый порт имеет приемник (R) и передатчик (T). Кроме того, концентратор сам обнаруживает коллизию и посылает jam-последовательность на все свои выходы. Типовая емкость концентратора – от 8 до 72 портов. Концентраторы могут также использоваться, чтобы размножать уровни иерархии, как показано на рисунке 9.

Рисунок 9 – Концентраторы

Концентраторы можно соединять друг с другом с помощью тех же портов, которые используются для подключения узлов. Стандарт разрешает соединять концентраторы только в древовидные структуры, любые петли между портами концентратора запрещены. Для надежного распознавания коллизии между двумя любыми узлами должно быть не больше 4 концентраторов, при этом максимальная длина между концентраторами должна быть не более 100 метров, а диаметр всей сети – не более 500 метров.

4. Выбор сетевой технологии

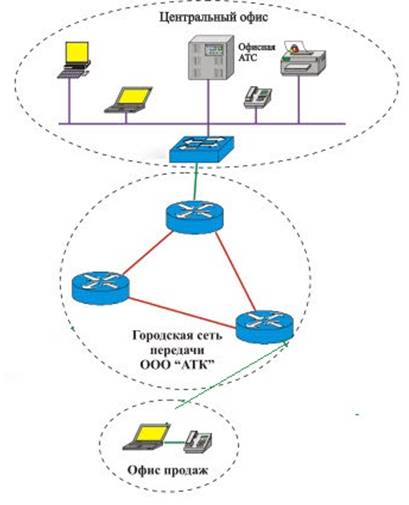

Чтобы связать существующие сети, будет использована технология виртуальной частной сети (VPN). Сети могут реализовать передачу информации по защищенным каналам связи, что гарантирует реализацию защиту информации и безопасность всей сети. Выделенные каналы связи могут также обеспечить реализацию этих требований, но при этом стабильность выделенного канала будет очень высокой. Структура виртуальной частной сети представлена на рисунке 10.

Рисунок 10 – Виртуальная частная сеть между офисами

Технология VPN обеспечивает гарантированную полосу пропускания, безопасность, а также практически полную секретность передаваемой информации. Технология VPN позволяет обеспечить объединение удалённых локальных сетей с помощью аппаратно-программных средств. Сама технология позволяет реализовать информационную защиту транзитного трафика. В технологии VPN информация передаётся в виде пакетов, они туннелируются поверх публичных сетей. Технология VPN использует комплексные решения для обеспечения безопасности. Здесь используются криптографические методы защиты и, кроме того, ведётся непрерывный контроль над реализацией всех методов информационной безопасности. Технология VPN также гарантирует качество обслуживания для пользовательских данных.

Принято выделять три основных вида: VPN с удаленным доступом (Remote Access VPN), внутрикорпоративные VPN (Intranet VPN) и межкорпоративные VPN (ExtranetVPN). В нашем случае будет использоваться Интранет, так как сеть будет использована только внутри фирмы (кооператива). Интранет VPN еще называются "точка-точка", или LAN-LAN VPN. Он распространяет безопасные частные сети на весь Интернет или другие сети общего пользования. Интранет позволяет использовать методы IP туннелирования такие как: GRI, L2TP, IPSec. Для обеспечения высокой надёжности по защите информации, оператор предоставляющий услуги VPN использует шифрование информации в самом канале, кроме того оператор должен обеспечивать в канале определённый уровень качества обслуживания (QoS). При этом необходимо учитывать, что QoS зависит от уровня приложения.

При практической реализации существует несколько вариантов расположения VPN устройств относительно других устройств. Если межсетевой экран располагается до шлюза VPN относительно сети пользователя, то через шлюз передается весь трафик. Недостатком такой схем является открытость шлюза для всех атак со стороны сети общего пользования. Если межсетевой экран расположить после VPN шлюза относительно сети пользователя, то VPN шлюз защищается от атак, но администратору приходится дополнительно конфигурировать межсетевой экран для пропускания зашифрованного трафика. Функции шлюза могут быть реализованы прямо в межсетевом экране.

При раздельном способе шлюз и сетевой экран имеют собственную связь с IP-сетью общего пользования. При договорённости об обеспечении определённого уровня качества используется рекомендация международного союза электросвязи телефонии. В рекомендации предусматриваются три модели: 1) «точка – много точек»; 2) «точка – точка»; 3) «много точек – точка».

Для обеспечения безопасной работы будет использоваться межсетевой экран (Брандмауэр), который входит в состав Windows 7 Корпоративная. Брандмауэр представляет собой программный комплекс, который проверяет данные, входящие через Интернет или сеть, и, в зависимости от настроек брандмауэра, блокирует их или позволяет им пройти в компьютер.

Брандмауэр поможет предотвратить проникновение хакеров или вредоносного программного обеспечения (такого как черви) в ваш компьютер через сеть или Интернет. Брандмауэр также помогает предотвратить отправку вредоносных программ на другие компьютеры. На рисунке 10 показана работа брандмауэра.

Рисунок 10 – Технический способ на базе программного обеспечения

Для того чтобы организовать виртуальную частную сеть между двумя офисами фирмы, необходимо определиться с компанией, которая предоставила нам бы такую услугу. На данный момент существует три основных оператора связи, обеспечивающие подключение к глобальной информационной сети это Архангельская телевизионная компания (АТК), Северо-западный Телеком (Авангард), Совинтел (Би Лайн).

Мы будем использовать услуги АТК, так как эта фирма предоставляет хорошее качество связи, использование при подключении технологии Ethernet, мощная пропускную способность каналов – до 100 Мбит/с, а также возможность увеличения пропускной способности канала без дополнительных затрат на приобретение дополнительного оборудования, что в нашем случае немаловажно. Следует отметить, что трафик внутри корпоративной сети совершенно бесплатный. АТК использует протокол PPPoE, который предоставляет дополнительные возможности, такие как аутентификация, данных, шифрование.

PPPoE (Point-to-point protocol over Ethernet) – сетевой протокол канального уровня передачи кадров PPP через Ethernet. В основном используется xDSL-сервисами

Сетевой протокол PPPoE – это туннелирующий протокол, который позволяет настраивать (или инкапсулировать) IP, или другие протоколы, которые наслаиваются на PPP, через соединения Ethernet, но с программными возможностями PPP соединений, и поэтому используется для виртуальных «звонков» на соседнюю Ethernet-машину и устанавливает соединение точка-точка, которое используется для транспортировки IP-пакетов, работающее с возможностями PPP. Это позволяет применять традиционное PPP-ориентированное программное обеспечение для настройки соединения, которое использует не последовательный канал, а пакетно-ориентированную сеть (как Ethernet), чтобы организовать классическое соединение с логином, паролем для Интернет-соединений. Также, IP-адрес по другую сторону соединения назначается только когда PPPoE соединение открыто, позволяя динамическое использование IP адресов.

5. Сводная ведомость оборудования

локальный сеть проект топология

В ходе проектирования нами были определены необходимые объёмы аппаратного и программного обеспечения. Для построения локальной сети предприятия нам был определен необходимый объём персональных компьютеров, сетевого оборудования, межсетевой экран. Всё необходимое оборудование приведено в таблице 3, которая является основанием для технико-экономического обоснования проекта. Основное программное обеспечение приведено, соответственно, в таблице 4.

Таблица 3 – Основное оборудование

Таблица 4 – Основное программное обеспечение

6. Расч е т времени доступа к станции к сети

Для построения локальной вычислительной сети во втором офисе потребуется кабель витая пара категории 5. Для второго офиса потребуется 200 (исходя из размеров здания) метров кабеля с небольшим запасом.

Пакету, как правило, приходится ждать подходящего момента в сетевом трафике до того, как его удается передать. Это время называется временем доступа и представляет собой интервал до момента, когда освободиться канал передачи.

Допустим, что время удержания станцией маркера равняется (Tуд.) 1мс. Учитывая, что в нашей сети во втором офисе 10 рабочих станций (Vсети), то время доступа станции (Tдост.) можно рассчитать по формуле:

T дост. = T уд. *V сети.

В нашем случае время удержания составило 0,1 секунду.

Заключение

В результате проделанной курсовой работы была организована локальную вычислительную сеть в каждом из офисов. Был обоснован выбор основной топологии, исходя из стандартных разновидностей и технологии, которые соответствуют всем современным меркам передачи информации.

Были определены параметры рабочих станции и сервера, состав необходимого сетевого оборудования, характеристики сетевого оборудования, способ управления сетью. Были изучены основные стандарты беспроводной передачи данных, и описаны уровни безопасности, выбран самый оптимальный для нашего случая.

Были обоснованы выборы технологии передачи данных, физическая среда передачи. Также определили основные устройства подключения и их характеристики. Наконец, была определена сводная ведомость оборудования и программ, в которой определен необходимый объём персональных компьютеров, сетевого оборудования. Также было рассчитано среднее время доступа к станции сети.

В результате проделанной курсовой работы была организована виртуальная частная сеть в территориально распределённых офисах. Виртуальная частная сеть предоставляется оператором связи, что требует дополнительных затрат на оплату, но при этом позволяет не строить эту сеть на территории города. Результатом также является полная разработка и определение оборудования, программное обеспечение. Был проведён анализ уровня безопасности, а также средств, которые будут обеспечивать эту безопасность.

Список использованных источников

1. Росляков, А.В. Виртуальные частные сети. – Москва: Эко-трейд, 2006.2. Олифер, В.Г., Олифер, Н.А. Компьютерные сети. Принципы, технологии, протоколы. – Санкт-Петербург: Питер, 2001.3. Сайт электронных карт Яндекс. Режим доступа: http://maps.yandex.ru4. Европейский стандарт EN 50173-1.5. Стандарты семейства IEEE 802.x.6. Сайт Архангельской Телевизионной компании (АТК). Режим доступа: http://www.atknet.ru7. Сайт компании Microsoft. Режим доступа: http://windows.microsoft.com

На производстве ООО Ордер используется локальное соединение компьютеров. Локальная вычислительная сеть (Local Area Network), именуемая в дальнейшем LAN - это совокупность компьютеров и других средств вычислительной техники (активного сетевого оборудования, принтеров, факсов, модемов и т. п.), объединенных в вычислительную сеть с помощью кабелей и сетевых адаптеров и работающих под управлением сетевой операционной системы. Вычислительные сети создаются с целью совместного использования общих сетевых ресурсов (дисковое пространство, принтеры, модемы и другая техника), совместную работу с общими базами данных, уменьшении лишних и мешающих работе передвижений внутри помещений. Каждый компьютер в сети оснащается сетевым адаптером, адаптеры соединяются с помощью е6н5к4сетевых кабелей или беспроводных технологий и тем самым объединяют компьютеры в единую вычислительную сеть. Компьютер, подключенный к сети, называется рабочей станцией или сервером, в зависимости от выполняемых их функций.

Общие положения локальной сети

Настоящее Положение, описывает состав и устройство локальной сети ООО Ордер, устанавливает принципы пользования услугами сети и ведения баз данных, а также правила информационной безопасности.

1. Определение терминов

В настоящем Положении используется следующее толкование терминов и понятий:

Локальная сеть (ЛС) - программно-аппаратный комплекс, включающий в себя компьютеры, принтеры, коммуникационное оборудование, кабельную систему и сетевые операционные системы, предназначенный для эффективного использования вычислительных и коммуникационных ресурсов оборудования и программного обеспечения.

Администрация ЛС – зам. директора по УПР и сотрудники ИВЦ

Сетевая операционная система - программный компонент ЛС, предназначенный для управления ее частями и ресурсами. В ЛС могут функционировать несколько сетевых операционных систем. В зависимости от типа системы ее компоненты располагаются либо на отдельном компьютере, либо распределены по нескольким компьютерам, входящим в состав ЛС.

Ресурсы ЛС - вычислительная мощность составляющих ЛС компьютеров, их дисковое пространство, сетевые принтеры, сетевой сервис, используемые коллективно.

Сервер - функциональная часть сетевой операционной системы, выполняющая функции контроля и распределения некоторого ресурса.

Компьютер, выполняющий в сети функцию некоторого сервера, носит название этого сервера.

(Компьютер, выполняющий функцию хранения и разделения доступа к файлам, носит название файл-сервер. Компьютер, реализующий функцию удаленного доступа к ЛС, носит название - сервер доступа и т.п.).

Главный файл - сервер - специально выделенный сервер общего доступа для студентов и преподавателей колледжа.

Станция ЛС - компьютер (рабочая станция), включенный в ЛС, через который пользователь ЛС получает доступ к ее ресурсам.

Пользователь ЛС - субъект, имеющий возможность получить доступ к ресурсам ЛС через авторизацию.

Activ directory - информационная структура сетевой операционной системы, авторизующая пользователя и определяющая совокупность его прав и привилегий при доступе к ресурсам ЛС.

Сотрудники ИВЦ - уполномоченные сотрудники, выполняющие функции управления сетью, несущие ответственность за ее исправную работу.

Архив данных - обособленный участок файловой системы файл-сервера, предназначенный для хранения данных больших объемов и (или) повышенной ответственности.

База данных - информационная система, позволяющая эффективно хранить, вводить, корректировать и представлять информацию, с этой целью структурирующая информацию и организующая управление ею.

Резервная копия - копия данных, предназначенная для целей резервного восстановления.

2. Состав и структура ЛС

Основными активными компонентами ЛС являются:

Серверы,

Специализированное сетевое оборудование;

Кабельная система;

Рабочие станции ЛС.

3. Серверы

В составе ЛС функционируют следующие основные виды серверов:

Файл-серверы ЛС

Сервер DNS

Сервер DHCP

Серверы терминалов

Серверы баз данных

На серверах терминалов ЛС функционируют программное обеспечение коллективного пользования, на файл-серверах и серверах баз данных находятся соответственно личные папки студентов и базы данных.

Файл-серверы, коммуникационное оборудование, серверы баз данных, серверы терминалов располагаются в специально оборудованных помещениях с ограниченным доступом.

3.1 Специализированное сетевое оборудование

Специализированное сетевое оборудование располагается в специальном помещении с искусственным микроклиматом и ограниченным доступом.

3.2 Рабочие станции ЛС

В качестве рабочих станции ЛС используются IBM-совместимые компьютеры с процессором не ниже Pentium 4 и имеющие сетевой интерфейс. Электропитание станции ЛС осуществляется от отдельной электрической сети, имеющей заземление. Помещение, в котором находится рабочая станция ЛС, удовлетворяет требованиям на размещение электронного оборудования.

3.3 Режим работы ЛС

Сетевые центры, файловые серверы ЛС, серверы доступа к ним работают круглосуточно 7 дней в неделю за вычетом времени на профилактику.

4. Клиенты

Каждый пользователь ЛС для доступа к ресурсам ЛС должен иметь имя и пароль, авторизующие его в ЛС.

К ЛС подключаются все студенты и преподаватели колледжа. Как правило, для каждой группы студентов, включенных в ЛС, на серверах ЛС создается групповой клиент. Администратор сети определяет круг лиц, имеющих право работать в сети, сообщает им имя клиента и пароль. Объем прав групповых клиентов определяется и устанавливается администратором ЛС.

5. Сервисные функции ЛС

5.1 Архивы данных

На главном файл-сервере ЛС для каждого пользователя выделяется личная папка для хранения пользовательских файлов. Ими могут быть сохраненные результаты работы информационных систем, другие документы. На серверах ЛС запрещается хранение компьютерных игр, файлов документов, не имеющих отношения к выполнению учебного процесса. Администрация ЛС ежеквартально проводит анализ содержимого файл-серверов.

Администрация ЛС предоставляет доступ (копирование) к файлам или папкам (файлов или папок) данных студентов другим студентам только по письменному (устному) разрешению владельца папки.

5.2 Базы данных

На серверах ЛС устанавливаются базы данных информационных систем индивидуального пользования (в частности 1С, FoxPro 9).

6. Управление локальной сетью и базами данных

6.1 Общая координация работ по использованию ЛС

Обязанности по общей координации работ по использованию ЛС, находящихся в подчинении зам. директора по УПР Якименко В.К., ее развитию, поддержанию в работоспособном состоянии, организацию управления сетью осуществляет ИВЦ колледжа.

6.2 Администрация ЛС

Управление сетью осуществляется администрацией ЛС.

Администрирование локальной сети структурного подразделения осуществляется сотрудниками ИВЦ.

Администрация ЛС состоит из:

администратора ЛС - руководящего работой серверов ЛС; инженеров ЛС - обеспечивающих координацию работ по функционированию аппаратной и программной части; лаборанта – обеспечивающего вспомогательные функции по ЛС.

Функции и обязанности закреплены в должностной инструкции.

6.3 Регламентные работы и техническое обслуживание

6.3.1 Архивирование данных

Архивирование данных осуществляется системными администраторами серверов. Системный администратор сервера отвечает за восстановление данных в случае аварии, сбоев в работе информационных систем. Архивирование данных может производиться ежедневно, еженедельно, ежемесячно в зависимости от вида архивируемой информации по графику.

При внесении существенных изменений в структуру каталогов серверов ЛС, создании новых клиентов, но не реже одного раза в месяц на главных серверах производится архивирование системной информации и структуры каталогов.

Комплекты сменных носителей с архивами хранятся в опечатанном сейфе, ключи от которого находятся только у главного инженера.

6.3.2 Периодические работы

В ЛС постоянно проводятся работы по поддержанию оборудования в работоспособном состоянии.

6.3.3 Непериодические работы

Непериодические регламентные работы осуществляются по плану, разрабатываемому администратором ЛС. Они могут включать в себя реконфигурирование сети, установку сетевых операционных систем, создание виртуальных сетей, другие регламентные работы, необходимость которых определяется администрацией ЛС. Календарная часть плана регламентных работ согласовывается администратором ЛС с зам. директора по УПР Якименко В.К. Непериодические регламентные работы фиксируются в журнале регламентных работ.

6.4 Отчетность

Для документальной фиксации ресурсов ЛС, ее конфигурации, способов доступа к ее ресурсам, обеспечения безопасности, эффективного управления информационными ресурсами администрация ЛС ведет следующую отчетность: карту топологии ЛС; паспорт сервера; карточку станции ЛС; журнал регламентных работ. Карта топологии ЛС представляет собой поэтажный план ЛС с указанными на них магистралями разводки кабеля, месторасположением серверов, сетевых центров, другого активного оборудования, разводкой подключенных станций и их характеристик. Паспорт сервера включает в себя описание технических характеристик компьютера и сетевых карт; наименование и версию сетевой операционной системы; количество возможных одновременно работающих клиентов; имя сервера в сети; сетевой адрес сервера; список программных продуктов и информационных систем, установленных на сервере (наименование, версия). В отдельном разделе паспорта записываются поломки и неисправности, случавшиеся на сервере.

Паспорт сервера составляется и ведется системным администратором. Возможно ведение паспорта сервера в электронной форме в зашифрованном виде и подписанном электронной подписью. Хранение электронной версии паспорта сервера на самом сервере запрещено. Карточка станции ЛС включает в себя тип компьютера, наименование и версию операционной системы, тип сетевого интерфейса, местоположение станции. Карточка станции ЛС заполняется после подключения станции к ЛС.

6.5 Функционирование сети в аварийном режиме

Для защиты ЛС от сбоев электропитания серверы ЛС и сетевые центры оборудуются источниками бесперебойного питания, мощность которых в случае отключения электропитания обеспечивает как минимум возможность корректного завершения пользователями задач, выхода из сети и остановки сервера.

Накопители на жестких магнитных дисках, суммарным объемом 20% функционирующего дискового пространства главных серверов. На случаи возможных нештатных ситуаций администратор ЛС разрабатывает детальные планы действий администрации ЛС. Планы должны предусматривать восстановление работоспособности сети в технологически возможно короткий срок.

6.6 Ответственность администрации ЛС

Доступ должностных лиц администрации ЛС к информации, циркулирующей в сети, обуславливается технической и технологической необходимостью. Должностным лицам администрации ЛС запрещается неправомерное использование информации, к которой они получают доступ в связи с выполнением своих функций. Все должностные лица администрации ЛС дают обязательства по неразглашению информации, циркулирующей в сети, а также сведений о топологии, составе, оборудовании ЛС, принятых правилах защиты, паролей, составе, сетевых именах и правах пользователей, другой технологической и технической информации. Администрация ЛС несет административную ответственность за строгое выполнение требований настоящего Положения, других нормативных и нормативно-технических актов, регулирующих работу сети, за бесперебойное и надежное функционирование ЛС.

7. Правила безопасности

7.1 Компьютерные вирусы

Администрация ЛС обязана предпринять все необходимые технологические и организационно-технические меры для предотвращения проникновения в ЛС компьютерных вирусов. С этой целью устанавливается специализированное антивирусное программное обеспечение. Кроме того, перед перемещением файлов с различных носителей информации в архив данных обязательной является проверка пользователем этих носителей на наличие вирусов. Вся электронная почта также автоматически подвергается проверке на главном сервере электронной почты. В случае принудительного завершения антивирусной проверки пользователь несет административную ответственность за возможные "заражения" вирусами. Главный администратор ЛС разрабатывает планы экстренных действий администрации ЛС на случай вирусного "заражения" сети.

7.2 Ограничения, накладываемые на действия пользователей

Для каждого клиента системным администратором ЛС устанавливается ряд ограничений.

Пользователям запрещается информировать третьих лиц об известных им именах клиентов и паролях, пытаться несанкционированно получить доступ к ресурсам ЛС. По окончании выполнения сетевых задач пользователь обязан выйти изсети с целью освобождения сетевых ресурсов.

7.3 Квалификационные требования к пользователям

Прежде чем получить сетевое имя и пароль пользователь ЛС должен знать:

общее устройство персонального компьютера и назначение основных его частей;

правила включения, выключения персонального компьютера и периферийного оборудования подключенного к нему, правила техники безопасности при работе на персональном компьютере; общие принципы: работы с пользовательской оболочкой операционной системы, установленной на данном персональном компьютере.

7.4 Ответственность пользователей

За нарушение требований настоящего положения и инструкции пользования ПК к пользователям ГОУ СПО НЭПК, подключенных к ЛС, применяются дисциплинарные взыскания. Взыскания накладываются непосредственным руководителем, в чью компетенцию входит наложение взысканий, по представлению Администрации ЛС.

7.5 Требования к оборудованию, включаемому в сеть

Включенным в ЛС оборудованием считается оборудование, которое при нормальном функционировании может оказывать влияние на информационные потоки и потоки управления ЛС. Подключение оборудования к ЛС производится исключительно инженерами ЛС. Оборудование должно соответствовать проектной документации на ЛС. Требования к типу оборудования и техническим характеристикам определяется Администрацией ЛС.

Паспорт сети

1. Общая характеристика

· Местонахождение: ООО «Ордер»

· Название сети: ORDER.LOCAL

· Статус сети: Корпоративная сеть

· Цель сети: Образовательная деятельность

· Количество серверов:

Контроллер домена, файловый сервер: 1

Файловый сервер: 1

Терминальные сервера: 2

Proxy сервер: 1

· Количество дисплейных классов: 6

· Количество рабочих станций: 77

· Количество служебных компьютеров обслуживающих локальную сеть: 3

· Выход в интернет: ADSL модем

2. Параметры сети

Скорость передачи данных

· Для передачи данных между серверами сети и коммутаторами используются линии со скоростью передачи данных 1 Gb/s

· Для передачи данных на рабочие станции сети от коммутаторов используются линии со скоростью передачи данных 100 Mb/s

Виды передаваемой информации

· Данные, необходимые для работы терминального режима посредством протокола RDP

· Данные (файлы) пользователей посредством протокола TCP/IP

Количество абонентов сети

· Сеть состоит из 77 рабочих станций, под управлением 4 серверов.

· Имеется интернет шлюз

Элементы сети

· Коммутатор AT8326GB (кол. 4)

· Коммутатор AT-GS908GB

· Модем ZyXEL OMNI ADSL LAN

· Концентратор Compex PS2216

· Концентратор Compex DS2216

3. Обеспечение безопасности

Для обеспечения безопасности сети используется следующий набор программ:

· Внутренние настройки модемов и коммутаторов

На рабочих станциях обеспечение защиты производится при помощи специальных профилей пользователя и терминальной оболочки, ограничивающие доступ к настройкам системы. Доступ к настройкам BIOS закрыт паролем.

Для сохранения резервных копий системных дисков серверов и рабочих станций, данных пользователей используется программа Acronis True Image.

Хранение резервных копий системных дисков и пользовательских данных производится на всех серверах сети.

ПРАКТИЧЕСКАЯ ЧАСТЬ

Постановка задачи

При прохождении практики на предприятии ООО Ордер, мне поставили задачу разработать приложение инвентаризационного учета. Здесь, как и на многих предприятиях есть склад, на котором ведется определенная работа.

Каждое предприятие, учреждение по меньшей мере раз в год перед составлением финансовой отчетности должно провести инвентаризацию собственных активов и обязательств. Поскольку эта тема всегда актуальна, в указанной статье рассмотрим основные существенные аспекты проведения инвентаризации не бюджетных организаций.

Инвентаризация – это проверка имущества и обязательств организации путем подсчета, обмера, взвешивания. Она является способом уточнения показателей учета и последующего контроля за сохранностью имущества организации.

Для обеспечения достоверности данных бухгалтерского учета и бухгалтерской отчетности организации обязаны проводить инвентаризацию имущества и обязательств, в ходе которой проверяются и документально подтверждаются их наличие, состояние и оценка.

Инвентаризации подлежат все имущество организации независимо от его местонахождения и все виды финансовых обязательств.

В зависимости от степени охвата проверкой имущества и обязательств организации различают полную и частичную инвентаризацию. Полная инвентаризация охватывает все без исключения виды имущества и финансовых обязательств организации. Частичная охватывает один или несколько видов имущества и обязательств, например, только денежные средства, материалы и т.д.

Также инвентаризации бывают плановыми и внезапными.

Порядок (количество инвентаризаций в отчетном году, даты их проведения, перечень имущества и обязательств, проверяемых при каждой из них, и т.д.) проведения инвентаризации определяется руководителем организации, за исключением случаев, когда проведение инвентаризации обязательно. Случаи обязательного проведения инвентаризации:

Передача имущества в аренду, выкуп, продажа, а также преобразование государственного или муниципального унитарного предприятия;

Составление годовой бухгалтерской отчетности (кроме имущества, инвентаризация которого проводилась не ранее 1 октября отчетного года). Инвентаризация основных средств может проводиться один раз в три года, библиотечных фондов – один раз в пять лет;

Смена материально-ответственных лиц;

Выявление фактов хищения, злоупотребления или порчи имущества;

Случаи стихийного бедствия, пожара или других чрезвычайных ситуаций, вызванные экстремальные условиями;

Реорганизация или ликвидация организации;

Другие случаи

Объектами инвентаризации выступают: основные средства, нематериальные активы, финансовые вложения, производственные запасы, готовая продукция, товары, прочие запасы, денежные средства, прочие финансовые активы, кредиторская задолженности, кредиты банков, займы, резервы.

Для проведения инвентаризации в организации создается постоянно действующая инвентаризационная комиссия. В состав комиссии включаются представители администрации организации, работники бухгалтерской службы, другие специалисты (инженеры, экономисты, техники и т.д.). В состав комиссии можно включать представителей службы внутреннего аудита организации, независимых аудиторских организаций.

До начала проверки фактического наличия имущества инвентаризационной комиссии следует получить последние на момент инвентаризации приходные и расходные документы или отчеты о движения материальных ценностей и денежных средств.

Перед инвентаризацией осуществляют подготовительные мероприятия. Материальные ценности рассортировывают и укладывают по наименованиям, сортам, размерам; в местах хранения вывешивают ярлыки с указанием количества, массы или меры проверяемых ценностей. все документы по приходу и расходу ценностей должны быть обработаны и записаны в регистры аналитического учета. До начала инвентаризации от каждого лица или группы лиц, отвечающих за сохранность ценностей, берется расписка. Расписка включена в заголовочную часть формы – инвентаризационной описи или акта инвентаризации, куда записываются сведения о фактическом наличии имущества и реальности учтенных финансовых обязательств.

Каждая опись (акт) составляется не менее чем в двух экземплярах и оформляется документом унифицированной формы. Формы обязательны к применению организациями всех форм собственности. В таблице 1 можно увидеть наименования форм и их номера.

Руководитель организации должен создать условия, обеспечивающие полную и точную проверку фактического наличия имущества в установленные сроки.

Исходя из поставленной задачи, база данных должна содержать:

Номер товара;

Наименование товара;

Единицу измерения;

Количество (по факту);

Сумму (по факту);

Количество (после учёта);

Сумма (после учёта);

Отправить свою хорошую работу в базу знаний просто. Используйте форму, расположенную ниже

Студенты, аспиранты, молодые ученые, использующие базу знаний в своей учебе и работе, будут вам очень благодарны.

Размещено на http://www.allbest.ru/

ОСНОВНЫЕ ПОНЯТИЯ

Локальная сеть - компьютерная сеть, покрывающая обычно относительно небольшую территорию или небольшую группу зданий (дом, офис, фирму, институт). Также существуют локальные сети, узлы которых разнесены географически на расстояния более 12 500 км (космические станции и орбитальные центры)

Топология сети - способ описания конфигурации сети, схема расположения и соединения сетевых устройств.

Сетевая топология может быть:

Физической -- описывает реальное расположение и связи между узлами сети.

Логической -- описывает хождение сигнала в рамках физической топологии.

Информационной топологией -- описывает направление потоков информации, передаваемых по сети.

Управления обменом -- это принцип передачи права на пользование сетью.

Коммутатор - устройство, предназначенное для соединения нескольких узлов компьютерной сети в пределах одного сегмента сети. В отличие от концентратора, который распространяет трафик от одного подключенного устройства ко всем остальным, коммутатор передаёт данные только непосредственно получателю, исключение составляет широковещательный трафик всем узлам сети. Это повышает производительность и безопасность сети, избавляя остальные сегменты сети от необходимости (и возможности) обрабатывать данные, которые им не предназначались.

Коммутатор работает на канальном 2 уровне модели OSI, и потому в общем случае может только объединять узлы одной сети по их MAC-адресам.

Модели OSI - абстрактная сетевая модель для коммуникаций и разработки сетевых протоколов. Предлагает взгляд на компьютерную сеть с точки зрения измерений. Каждое измерение обслуживает свою часть процесса взаимодействия. Благодаря такой структуре совместная работа сетевого оборудования и программного обеспечения становится гораздо проще и прозрачнее.

Операционная система - комплекс управляющих и обрабатывающих программ, которые, с одной стороны, выступают как интерфейс между устройствами вычислительной системы и прикладными программами, а с другой -- предназначены для управления устройствами, управления вычислительными процессами, эффективного распределения вычислительных ресурсов между вычислительными процессами и организации надёжных вычислений. Это определение применимо к большинству современных ОС общего назначения.

Сетевой интерфейс - точку соединения между компьютером пользователя и частной или общественной сетью

DHCP-сервер - это сетевой протокол, позволяющий компьютерам автоматически получать IP-адрес и другие параметры, необходимые для работы в сети TCP/IP. Данный протокол работает по модели «клиент-сервер». Для автоматической конфигурации компьютер-клиент на этапе конфигурации сетевого устройства обращается к так называемому серверу DHCP, и получает от него нужные параметры. Сетевой администратор может задать диапазон адресов, распределяемых сервером среди компьютеров. Это позволяет избежать ручной настройки компьютеров сети и уменьшает количество ошибок. Протокол DHCP используется в большинстве крупных (и не очень) сетей TCP/IP. DHCP является расширением протокола BOOTP, использовавшегося ранее для обеспечения бездисковых рабочих станций IP-адресами при их загрузке. DHCP сохраняет обратную совместимость с BOOTP. Стандарт протокола DHCP был принят в октябре 1993 года. Действующая версия протокола (март 1997 года) описана в RFC 2131. Новая версия DHCP, предназначенная для использования в среде IPv6, носит название DHCPv6 и определена в RFC 3315 (июль 2003 года). Протокол DHCP предоставляет три способа распределения IP-адресов:

Ручное распределение. При этом способе сетевой администратор сопоставляет аппаратному адресу (обычно MAC-адресу) каждого клиентского компьютера определённый IP-адрес. Фактически, данный способ распределения адресов отличается от ручной настройки каждого компьютера лишь тем, что сведения об адресах хранятся централизованно (на сервере DHCP), и потому их проще изменять при необходимости.

Автоматическое распределение. При данном способе каждому компьютеру на постоянное использование выделяется свободный IP-адрес из определённого администратором диапазона.

Динамическое распределение. Этот способ аналогичен автоматическому распределению, за исключением того, что адрес выдаётся компьютеру не на постоянное пользование, а на определённый срок. Это называется арендой адреса. По истечении срока аренды IP-адрес вновь считается свободным, и клиент обязан запросить новый (он, впрочем, может оказаться тем же самым).

Помимо IP-адреса, DHCP также может сообщать клиенту дополнительные параметры, необходимые для нормальной работы в сети. Эти параметры называются опциями DHCP. Список стандартных опций можно найти в RFC 2132.

Некоторыми из наиболее часто используемых опций являются:

IP-адрес маршрутизатора по умолчанию;

Маска подсети;

Адреса серверов DNS;

Имя домена DNS.

Некоторые поставщики программного обеспечения могут определять собственные, дополнительные опции DHCP. Протокол DHCP является клиент-серверным, то есть в его работе участвуют клиент DHCP и сервер DHCP. Передача данных производится при помощи протокола UDP, при этом сервер принимает сообщения от клиентов на порт 67 и отправляет сообщения клиентам на порт 68. Некоторые реализации службы DHCP способны автоматически обновлять записи DNS, соответствующие клиентским компьютерам, при выделении им новых адресов. Это производится при помощи протокола обновления DNS, описанного в RFC 2136.

FIREWALL - комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами.

IPFW - межсетевой экран, который встроен во FreeBSD начиная с версии 2.0. С его помощью можно, например, подсчитывать трафик по любым разумным правилам, основывающимся на данных заголовков пакетов протоколов стека TCP/IP, обрабатывать пакеты внешними программами, прятать за одним компьютером целую сеть.

VLAN - (Virtual Local Area Network) -- виртуальная локальная компьютерная сеть, представляет собой группу хостов с общим набором требований, которые взаимодействуют так, как если бы они были подключены к широковещательному домену, независимо от их физического местонахождения. VLAN имеет те же свойства, что и физическая локальная сеть, но позволяет конечным станциям группироваться вместе, даже если они не находятся в одной физической сети. Такая реорганизация может быть сделана на основе программного обеспечения вместо физического перемещения устройств. На устройствах Cisco, протокол VTP (VLAN Trunking Protocol) предусматривает VLAN-домены для упрощения администрирования. VTP также выполняет «чистку» трафика, направляя VLAN трафик только на те коммутаторы, которые имеют целевые VLAN-порты (функция VTP pruning). Коммутаторы Cisco в основном используют протокол ISL (Inter-Switch Link) для обеспечения совместимости информации. По умолчанию на каждом порту коммутатора имеется сеть VLAN1 или VLAN управления. Сеть управления не может быть удалена, однако могут быть созданы дополнительные сети VLAN и этим альтернативным VLAN могут быть дополнительно назначены порты. Native VLAN -- это параметр каждого порта, который определяет номер VLAN, который получают все непомеченные (untagged) пакеты.

Медиаконвертор - это устройство, преобразующее среду распространения сигнала из одного типа в другой. Чаще всего средой распространения сигнала являются медные провода и оптические кабели. Также средой распространения сигнала называют воздушную среду, хотя она таковой и не является, поскольку воздух не принимает непосредственного участия в распространении сигнала электромагнитных волн высокой частоты.

Мультиплексор - устройство позволяющее, с помощью пучков света с разными длинами волн и дифракционной решетки (фазовой, амплитудной), передавать по одной коммуникационной линии одновременно несколько различных потоков данных.

FreeBSD - свободная Unix-подобная операционная система, потомок AT&T Unix по линии BSD, созданной в университете Беркли. FreeBSD работает на PC-совместимых системах семейства x86, включая Microsoft Xbox, а также на DEC Alpha, Sun UltraSPARC, IA-64, AMD64, PowerPC, NEC PC-98, ARM.

VPN-сеть - логическая сеть, создаваемая поверх другой сети, например, интернет. Несмотря на то, что коммуникации осуществляются по публичным сетям, с использованием небезопасных протоколов, за счёт шифрования создаются закрытые от посторонних каналы обмена информацией. VPN позволяет объединить, например, несколько офисов организации в единую сеть с использованием для связи между ними неподконтрольных каналов.

Web-сервер - это сервер, принимающий HTTP-запросы от клиентов, обычно веб-браузеров, и выдающий им HTTP-ответы, обычно вместе с HTML-страницей, изображением, файлом, медиа-потоком или другими данными. Веб-сервером называют как программное обеспечение, выполняющее функции веб-сервера, так и непосредственно компьютер

MySQL - свободная система управления базами данных (СУБД). MySQL является собственностью компании Oracle Corporation, получившей её вместе с поглощённой Sun Microsystems, осуществляющей разработку и поддержку приложения. Распространяется под GNU General Public License и под собственной коммерческой лицензией, на выбор. Помимо этого разработчики создают функциональность по заказу лицензионных пользователей, именно благодаря такому заказу почти в самых ранних версиях появился механизм репликации.

PhpMyAdmin - веб-приложение с открытым кодом, написанное на языке PHP и представляющее собой веб-интерфейс для администрирования СУБД MySQL. phpMyAdmin позволяет через браузер осуществлять администрирование сервера MySQL, запускать команды SQL и просматривать содержимое таблиц и баз данных. Приложение пользуется большой популярностью у веб-разработчиков, так как позволяет управлять СУБД MySQL без непосредственного ввода SQL команд, предоставляя дружественный интерфейс.

Mail-сервер - это компьютерная программа, которая передаёт сообщения от одного компьютера к другому. Обычно почтовый сервер работает «за кулисами», а пользователи имеют дело с другой программой -- клиентом электронной почты (англ. mail user agent, MUA).

Exim - это агент пересылки сообщений, используемый в операционных системах семейства Unix. Первая версия была написана в 1995 году Филиппом Гейзелом (Philip Hazel) для использования в качестве почтовой системы в Кембриджском Университете. Exim распространяется под лицензией GPL, и каждый может свободно скачать его, использовать и модифицировать.

SNMP - это протокол управления сетями связи на основе архитектуры TCP/IP. На основе концепции TMN в 1980--1990 гг. различными органами стандартизации был выработан ряд протоколов управления сетями передачи данных с различным спектром реализации функций TMN. К одному из типов таких протоколов управления относится SNMP. Также эта технология, призванная обеспечить управление и контроль за устройствами и приложениями в сети связи путём обмена управляющей информацией между агентами, располагающимися на сетевых устройствах, и менеджерами, расположенными на станциях управления. SNMP определяет сеть как совокупность сетевых управляющих станций и элементов сети (главные машины, шлюзы и маршрутизаторы, терминальные серверы), которые совместно обеспечивают административные связи между сетевыми управляющими станциями и сетевыми агентами.

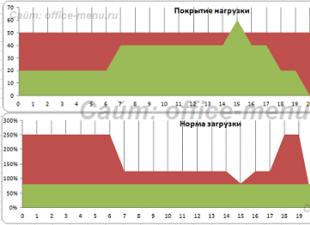

Cacti - open-source веб-приложение, система позволяет строить графики при помощи RRDtool. Cacti собирает статистические данные за определённые временные интервалы и позволяет отобразить их в графическом виде. Преимущественно используются стандартные шаблоны для отображения статистики по загрузке процессора, выделению оперативной памяти, количеству запущенных процессов, использованию входящего/исходящего трафика.

IP Pool - совокупность подряд идущих IP адресов в рамках компьютерной сети TCP/IP.

Прокси-сервер - служба в компьютерных сетях, позволяющая клиентам выполнять косвенные запросы к другим сетевым службам. Сначала клиент подключается к прокси-серверу и запрашивает какой-либо ресурс (например, e-mail), расположенный на другом сервере. Затем прокси-сервер либо подключается к указанному серверу и получает ресурс у него, либо возвращает ресурс из собственного кеша (в случаях, если прокси имеет свой кэш). В некоторых случаях запрос клиента или ответ сервера может быть изменён прокси-сервером в определённых целях. Также прокси-сервер позволяет защищать клиентский компьютер от некоторых сетевых атак.

MPLS - механизм передачи данных, который эмулирует различные свойства сетей с коммутацией каналов поверх сетей с коммутацией пакетов. MPLS работает на уровне, который можно было бы расположить между вторым (канальным) и третьим (сетевым) уровнями модели OSI, и поэтому его обычно называют протоколом второго с половиной уровня (2.5-уровень). Он был разработан с целью обеспечения универсальной службы передачи данных как для клиентов сетей с коммутацией каналов, так и сетей с коммутацией пакетов. С помощью MPLS можно передавать трафик самой разной природы, такой как IP-пакеты, ATM, Frame Relay, SONET и кадры Ethernet.

FTP - протокол, предназначенный для передачи файлов в компьютерных сетях. FTP позволяет подключаться к серверам FTP, просматривать содержимое каталогов и загружать файлы с сервера или на сервер; кроме того, возможен режим передачи файлов между серверами. Протокол FTP относится к протоколам прикладного уровня и для передачи данных использует транспортный протокол TCP. Команды и данные, в отличие от большинства других протоколов передаются по разным портам. Порт 20 используется для передачи данных, порт 21 для передачи команд. В случае, если передача файла была прервана по каким-либо причинам, протокол предусматривает средства для докачки файла, что бывает очень удобно при передаче больших файлов. Протокол не шифруется, при аутентификации передаются логин и пароль открытым текстом. В случае построения сети с использованием хаба злоумышленник при помощи пассивного сниффера может перехватывать логины и пароли находящихся в том же сегменте сети пользователей FTP, или, при наличии специального ПО, получать передаваемые по FTP файлы без авторизации. Чтобы предотвратить перехват трафика, необходимо использовать протокол шифрования данных SSL, который поддерживается многими современными FTP-серверами и некоторыми FTP-клиентами. Изначально протокол предполагал встречное TCP-соединение от сервера к клиенту для передачи файла или содержимого каталога. Это делало невозможным общение с сервером, если клиент находится за IP NAT, кроме того, часто запрос соединения к клиенту блокируется файерволом. Чтобы этого избежать, было разработано расширение протокола FTP passive mode, когда соединение для передачи данных тоже происходит от клиента к серверу. Важным моментом является то, что клиент устанавливает соединение с адресом и портом, указанным сервером. Порт сервер выбирает случайным образом из определённого диапазона (49152-65534). Поэтому при нахождении ftp-сервера за NAT, следует явно указать в настройках сервера его адрес.

Серверная стойка - представляет собой универсальную напольную стойку для монтажа 19 дюймового.

Патч-панель - одна из составных частей структурированной кабельной системы (СКС). Представляет из себя панель с множеством соединительных разъёмов, расположенных на лицевой стороне панели. На тыльной стороне панели находятся контакты, предназначенные для фиксированного соединения с кабелями, и соединённые с разъёмами электрически. Коммутационная панель относится к пассивному сетевому оборудованию.

СКС - физическая основа информационной инфраструктуры предприятия, позволяющая свести в единую систему множество информационных сервисов разного назначения: локальные вычислительные и телефонные сети, системы безопасности, видеонаблюдения и т. д.

POP3-сервер - используется почтовым клиентом для получения сообщений электронной почты с сервера. Обычно используется в паре с протоколом SMTP.

IMAP-сервер - протокол прикладного уровня для доступа к электронной почте.

Аналогично POP3, служит для работы со входящими письмами, однако обеспечивает дополнительные функции, в частности, возможность поиска по ключевому слову без сохранения почты в локальной памяти. IMAP предоставляет пользователю обширные возможности для работы с почтовыми ящиками, находящимися на центральном сервере. Почтовая программа, использующая этот протокол, получает доступ к хранилищу корреспонденции на сервере так, как будто эта корреспонденция расположена на компьютере получателя. Электронными письмами можно манипулировать с компьютера пользователя (клиента) без постоянной пересылки с сервера и обратно файлов с полным содержанием писем.

NAT от англ. Network Address Translation -- это механизм в сетях TCP/IP, позволяющий преобразовывать IP-адреса транзитных пакетов. Также имеет названия IP Masquerading, Network Masquerading и Native Address Translation. Преобразование адресов методом NAT может производиться почти любым маршрутизирующим устройством -- маршрутизатором, сервером доступа, межсетевым экраном. Наиболее популярным является SNAT, суть механизма которого состоит в замене адреса источника (англ. source) при прохождении пакета в одну сторону и обратной замене адреса назначения (англ. destination) в ответном пакете. Наряду с адресами источник/назначение могут также заменяться номера портов источника и назначения. Помимо source NAT (предоставления пользователям локальной сети с внутренними адресами доступа к сети Интернет) часто применяется также destination NAT, когда обращения извне транслируются межсетевым экраном на сервер в локальной сети, имеющий внутренний адрес и потому недоступный извне сети непосредственно (без NAT). Существует 3 базовых концепции трансляции адресов: статическая (Static Network Address Translation), динамическая (Dynamic Address Translation), маскарадная (NAPT, NAT Overload, PAT):

Статический NAT -- Отображение незарегистрированного IP адреса на зарегистрированный IP адрес на основании один к одному. Особенно полезно, когда устройство должно быть доступным снаружи сети;

Динамический NAT -- Отображает незарегистрированный IP адрес на зарегистрированный адрес от группы зарегистрированных IP адресов. Динамический NAT также устанавливает непосредственное отображение между незарегистрированным и зарегистрированным адресом, но отображение может меняться в зависимости от зарегистрированного адреса, доступного в пуле адресов, во время коммуникации;

Перегруженный NAT (NAPT, NAT Overload, PAT, маскарадинг) -- форма динамического NAT, который отображает несколько незарегистрированных адресов в единственный зарегистрированный IP адрес, используя различные порты. Известен также как PAT (Port Address Translation);

Ядро (FreeBSD) - это основная часть операционной системы FreeBSD. Оно ответственно за управление памятью, параметры безопасности, работу с сетью, доступ к дискам и многое другое.

ОСНОВНЫЕ ЗАДАЧИ

Целью дипломной работы является рассмотреть принцип и подход к построению корпоративной локальной сети на примере сети коммерческого предприятия крупного товаропроизводителя.

В дипломной работе рассматриваются следующие важные моменты:

Архитектура, построение и метод передачи данных;

Метод доступа, топология, тип кабельной системы;

Выбор способа управления сетью;

Конфигурация сетевого оборудования - количество серверов, концентраторов, сетевых принтеров;

Управление сетевыми ресурсами и пользователями сети;

Рассмотрение вопросов безопасности сети

локальная компьютерная сеть