Kenkėjiškos programos Kenkėjiškos programos yra programos, kurios kenkia jūsų kompiuteryje saugomiems duomenims ir programoms. Už kenkėjiškos programinės įrangos sukūrimą, naudojimą ir platinimą Rusijoje ir daugelyje kitų šalių yra kriminalizuota

Kaip apsisaugoti nuo kenkėjiškų mobiliųjų programų

Vartotojo mokymas yra viena galingiausių kenkėjiškų mobiliųjų programų prevencijos priemonių, nes vartotojai gali išvengti šios kenkėjiškos programinės įrangos paprasčiausiai vengdami trečiųjų šalių programų parduotuvių ir būdami atsargūs atsiųsdami naujas programas į savo mobiliuosius įrenginius. Mobilioji anti-kenkėjiška programa taip pat gali padėti išvengti šios problemos.

Sukčiavimas yra el. Pašto atakos rūšis, kuria bandoma apgauti vartotojus atskleidžiant slaptažodžius, atsisiunčiant priedus ar apsilankius svetainėje, kurioje jų sistemose įdiegiama kenkėjiška programinė įranga. „Spear Phishing“ yra sukčiavimo kampanija, skirta labai konkrečiam vartotojui ar organizacijai.

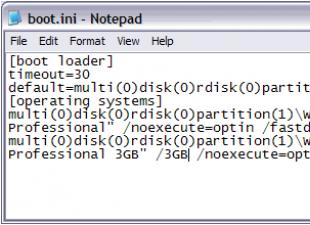

KOMPIUTERINIAI VIRUSAI Kompiuteriniai virusai yra kenkėjiškos programos, galinčios „sklisti“ ir slaptai įterpti jų kopijas vykdomuose failuose, diskų įkrovos sektoriuose ir dokumentuose. Užsikrėtus kompiuteriui, virusas gali pradėti vykdyti kenkėjiškus veiksmus ir platinti savo kopijas, taip pat priversti kompiuterį atlikti bet kokius veiksmus. Kompiuterio viruso suaktyvinimas gali sunaikinti programas ir duomenis ir gali būti susijęs su įvairiais įvykiais (tam tikros datos ar savaitės dienos atsiradimu, programų paleidimu, dokumento atidarymu ir kt.).

Kaip apsisaugoti nuo sukčiavimo

Kadangi sukčiavimas yra pagrįstas socialine inžinerija, vartotojų mokymas yra viena geriausių apsaugos nuo šių atakų. Vartotojai turėtų diegti kovos su šlamštu ir antivirusiniais būdais sprendimus, taip pat turėtų būti įspėjami, kad neatskleistų asmeninės informacijos ar slaptažodžių el.

Šio tipo kenkėjai dažnai nukreipiami į pardavimo sistemas, tokias kaip kasos aparatai, nes jie labai trumpą laiką saugo nešifruotus kredito kortelių numerius, prieš perduodami užšifruotus numerius atgalinėms sistemoms.

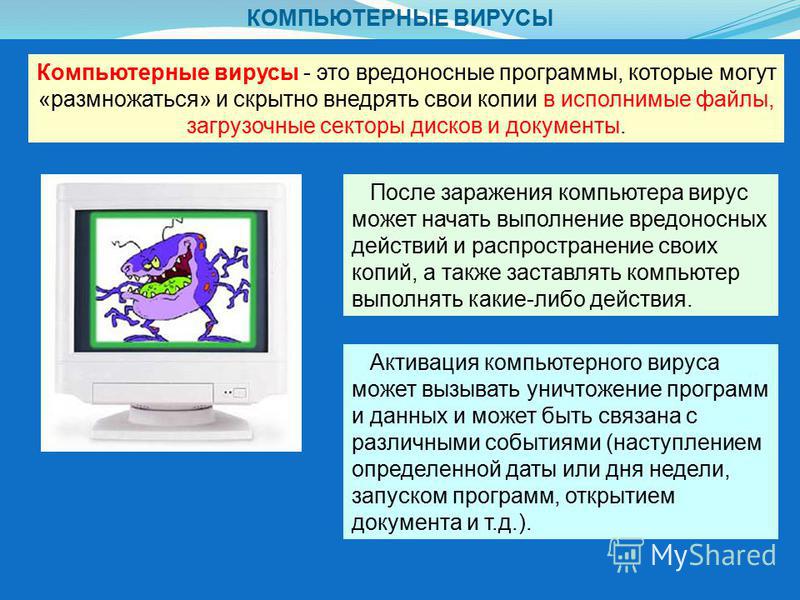

PIRMOSIOS kenkėjiškos ir antivirusinės programos Pirmasis virusas, pasirodęs 1982 m. Liepą, buvo parašytas 15-mečio moksleivio Richio Skrenta „Apple II“ platformai ir buvo klasifikuojamas kaip paleidžiamasis. Jis išplito užkrėsdamas „Apple II“ operacinės sistemos diskelių įkrovos sektoriaus kodą. Paleidus kompiuterį, virusas liko atmintyje ir užkrėtė visus diskelius, kurie buvo įdedami į diską. Viruso aukomis tapo autoriaus draugų ir pažįstamų, taip pat jo matematikos mokytojo kompiuteriai. Pirmasis antivirusas yra tik dvejais metais jaunesnis už savo priešą. 1984 m. Programuotojas Andy Hopkinsas parašė komunalines paslaugas, kad galėtų perimti kai kurias BIOS operacijas ir išanalizuoti įkrovos modulį, kuris leido kovoti su kai kuriomis to meto virusų rūšimis. Kaip ir daugelis senų virusų, „Elk Cloner“ išsiskyrė vaizdinėmis apraiškomis: kas 50-tasis atsisiuntimas rodė trumpą eilėraštį („Elk Cloner yra unikali programa. Jis įsiskverbs į visus jūsų diskus, filtruoja jūsų lustus. O taip, tai yra„ Cloner “. Jis laikysis Jums patinka klijai. Programa gali pakeisti RAM. Leiskite klonuoti ").

Jie taip pat turi atskirti savo mokėjimo sistemas nuo nemokėjimo sistemų. Ir, be abejo, jie taip pat turėtų imtis įprastų atsargumo priemonių, tokių kaip antivirusinė programinė įranga, ugniasienės, duomenų šifravimas ir kt. Ir laikykitės visų atitinkamų standartų ar taisyklių, kad apsaugotumėte klientų duomenis.

Kaip apsisaugoti nuo turto prievartavimo

Dažniausi kenkėjiškų programų variantai blokuoja sistemą, užkertant kelią bet kokiam darbui, kol auka nesumokės išpirkos užpuolikui. Kitos išpirkos formos grasina skelbti nepatogią informaciją, pvz., Vartotojų veiklą suaugusiųjų svetainėse, jei jis nemoka išpirkos. Dažnai organizacijos gali sušvelninti išpuolius naudodamos patobulintą programinę įrangą su atnaujintomis atsarginėmis kopijomis. Jei jų failai yra užrakinti, jie gali tiesiog ištrinti sistemą ir iš naujo paleisti iš atsarginės kopijos.

VIRUSŲ KLASIFIKACIJA PAGAL APSAUGINIMO GALIMUS (PAVOJUS): ŽALINGOS PAVOJINGOS (virusų veikimo padariniai - veikimo sutrikimai ir „užšalimas“ kompiuterio veikimo metu) LABAI PAVOJINGOS (virusų veikimo pasekmės - programų ir duomenų formatavimo praradimas „Winchestster“ ir kt.) virusai - laisvos vietos diske, grafinių ir garso efektų sumažinimas)

![]()

Be to, organizacijos turi šviesti vartotojus apie grėsmę, prireikus pataisyti savo programinę įrangą ir įdiegti visus įprastus saugos sprendimus. Tačiau kai kurios rinkos ribojimo rūšys pasirodė tokios sudėtingos, kad daugelis organizacijų ir asmenų ėmė mokėti už rinkos apribojimus.

Kaip apsisaugoti nuo oro sąlygų

Tai verčia vartotojus galvoti, kad jų sistemoje yra saugumo problemų, ir verčia juos susimokėti už padirbtą apsaugos įrankį, kuris padės pašalinti problemą. Tiesą sakant, suklastota apsaugos programinė įranga savo sistemose dažnai įdiegia daugiau kenkėjiškų programų. Be to, organizacijos privalo informuoti vartotojus apie šią grėsmę, nes elektroniniai nusikaltėliai tapo ypač naudingi socialinėje inžinerijoje.

APSAUGOS VIRUSAI Paleidimo virusai užkrečia diskelio ar standžiojo disko įkrovos sektorių. Kai diskai užsikrečia, įkrovos virusai „pakeičia“ savo kodą programai, kuri kontroliuoja paleidžiant sistemą, ir kontroliuoja ne originalų įkrovos įkrovos kodą, bet viruso kodą. Profilaktinę apsaugą nuo tokių virusų sudaro atsisakymas paleisti operacinę sistemą nuo diskelių ir įdiegti įkrovos sektoriaus apsaugą nuo kompiuterio BIOS pokyčių. 1986 m. Prasidėjo pirmoji įkrovos viruso epidemija. Nematomas virusas „Smegenys“ „užkrėtė“ diskelių įkrovos sektorių. Bandant aptikti užkrėstą įkrovos sektorių, virusas nepastebimai „pakeitė“ jo neužkrėstą originalą.

Kaip apsisaugoti nuo rootkit

Kai užpuolikas turi pagrindinę prieigą prie sistemos, jis arba ji gali padaryti beveik viską, ką nori, naudodamas sistemą, įskaitant veiklos įrašymą, sistemos nustatymų pakeitimą, prieigą prie duomenų ir atakų prieš kitas sistemas nustatymą. Dauguma „rootkit“ infekcijų galite išvengti įdiegdami tinkamą saugos programinę įrangą ir atnaujindami operacinę sistemą bei kitą programinę įrangą su pataisomis. Jei šakninis rinkinys užkrečia jūsų sistemą, jo aptikti ir pašalinti beveik neįmanoma. daugeliu atvejų gali tekti ištrinti standųjį diską ir pradėti nuo nulio, kad jo atsikratytumėte.

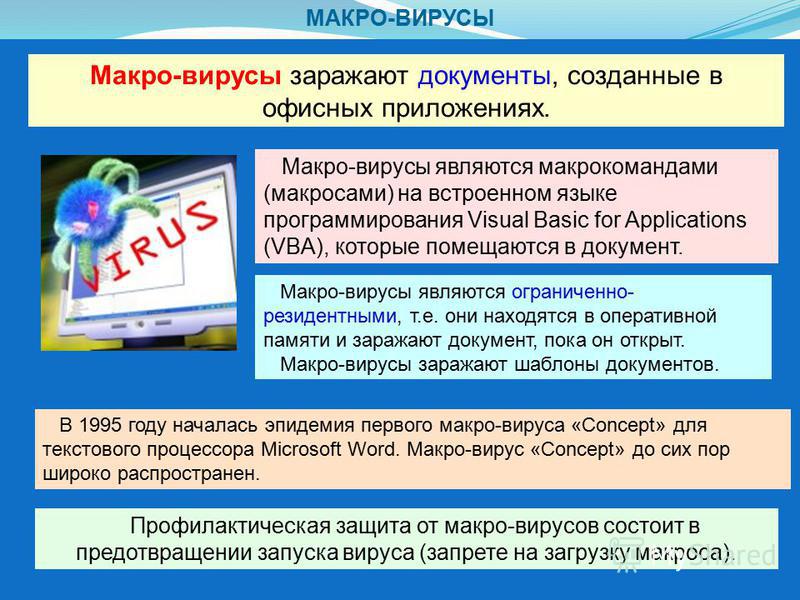

MAKROVIRUSAI Makrovirusais užkrečiami biuro programose sukurti dokumentai. Makro virusai yra makrokomandos integruotoje programavimo kalboje „Visual Basic for Applications“ (VBA), kurios dedamos į dokumentą. Prevencinė apsauga nuo makro virusų yra užkirsti kelią viruso paleidimui (draudimas atsisiųsti makrokomandas). Makro virusai yra ribotai gyvenantys, t. jie turi RAM ir užkrečia dokumentą, kol jis yra atidarytas. Makro virusai užkrečia dokumentų šablonus. 1995 m. Prasidėjo pirmojo makro viruso „Concept“ epidemija, skirta žodžių procesoriui „Microsoft Word“. Sąvokos makro virusas vis dar yra plačiai paplitęs.

Paprastai joje yra nepageidaujamų skelbimų, bet taip pat gali būti bandymų sukčiauti ar nuorodų ar priedų, kurie įdiegs kenkėjišką programinę įrangą jūsų sistemoje. Daugelyje el. Pašto ar paslaugų sprendimų yra apsaugos nuo šlamšto. Šių funkcijų naudojimas yra geriausias būdas išvengti šlamšto pasirodymo jūsų sistemose.

Pvz., Svetainių stebėjimo žiniatinklio naršyklės, kontroliuojančios vartotojų naršymą internete, gali būti laikomos šnipinėjimo programomis. Kitokio tipo šnipinėjimo programos gali bandyti pavogti asmeninę ar įmonės informaciją. Vyriausybinės agentūros ir policijos pajėgos kartais naudoja šnipinėjimo programas įtariamoms ar užsienio vyriausybėms tirti. Savo kompiuteryje galite įdiegti apsaugą nuo šnipinėjimo programų, o apsaugos nuo šnipinėjimo funkcijos yra įtrauktos į daugelį antivirusinių ar antivirusinių paketų.

SCRIPT-VIRUSES Script-virusai yra aktyvūs elementai (programos) „JavaScript“ ar „VBScript“ kalbomis, kuriuos galima įtraukti į tinklalapių failus. Vietinė kompiuterio infekcija atsiranda, kai jie perkeliami iš interneto į interneto serverius į vietinio kompiuterio naršyklę. Profilaktinė apsauga nuo scenarijų virusų yra ta, kad naršyklėje galite užkirsti kelią aktyvių elementų gavimui vietiniame kompiuteryje. 1998 m. Pasirodė pirmasis „VBScript.Rabbit“ scenarijų virusas, užkrečiantis scenarijus tinklalapiuose, o 2000 m. Gegužę kilo pasaulinė „LoveLetter“ scenarijaus viruso epidemija.

Diegdami programinę įrangą savo sistemoje, taip pat turėtumėte naudoti ugniasienę ir būti atsargūs. Senovės graikų mitologijoje graikų būriai paslėpė medinio arklio vidų už Trojos miesto. Kai Trojos arklys įnešė arklį į jų sienas, graikai juos užpuolė ir sumušė. Kalbant apie kompiuterių saugumą, „Trojos arklys“, kartais vadinamas Trojos arkliu, yra bet kokia kenkėjiška programa, kuri apsimeta kažkuo kitu, bet iš tikrųjų tarnauja kenkėjiškam tikslui. Pvz., „Trojos arklys“ gali atrodyti kaip nemokamas žaidimas, tačiau įdiegęs jis gali sunaikinti kietąjį diską, pavogti duomenis, įdiegti užpakalinį duris ar atlikti kitus kenksmingus veiksmus.

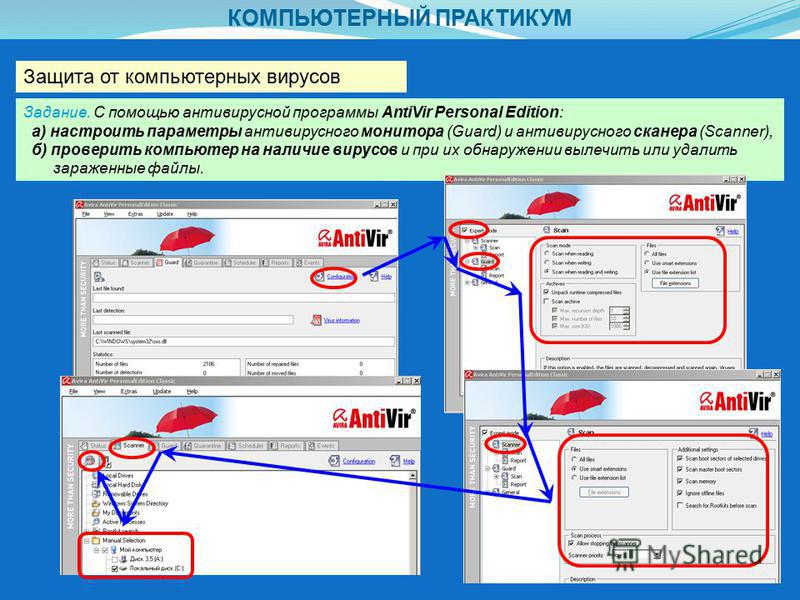

KOMPIUTERINĖS PRAKTIKA Apsauga nuo kompiuterinių virusų Užduotis. Antivirusinės programos „AntiVir Personal Edition“ naudojimas: a) sukonfigūruokite antivirusinių monitorių („Guard“) ir antivirusinių skaitytuvų (skaitytuvų) parametrus, b) patikrinkite, ar kompiuteryje nėra virusų, o jei jie aptinkami, išgydykite arba ištrinkite užkrėstus failus.

Kaip apsisaugoti nuo Trojos arklio

Kadangi Trojos arklys apima socialinę inžineriją, turite informuoti vartotojus apie šią grėsmę. Be to, organizacijos gali užkirsti kelią daugeliui trojanų naudodamos apsaugos programinę įrangą, tokią kaip antivirusinė programinė įranga ir ugniasienės.

Kartais žmonės vartoja žodžius „virusas“ ir „kenkėjiška programa“ pakaitomis, tačiau virusas iš tikrųjų yra labai specifinė kenkėjiškos programos rūšis. Kad kenkėjiška programa būtų laikoma virusu, ji turi užkrėsti kitą programą ir bandyti plisti į kitas sistemas. Virusas paprastai taip pat atlieka kai kurias nepageidaujamas veiklas užkrėstose sistemose, pavyzdžiui, įtraukia sistemas į robotų tinklą, siunčia šlamštą, vagia kreditinės kortelės informaciją ar slaptažodžius arba blokuoja sistemą.

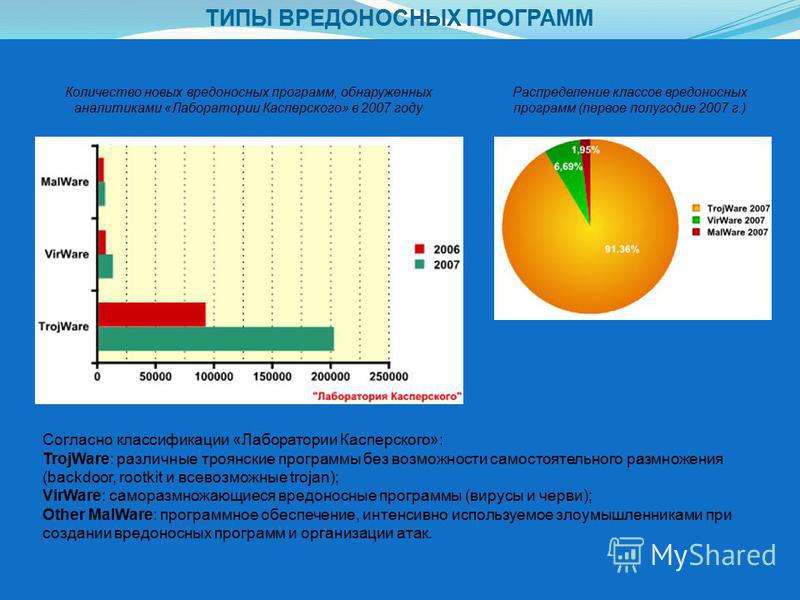

Kenkėjiškų programų tipai Kenkėjiškų programų klasių platinimas (2007 m. Pirmasis pusmetis) Pagal „Kaspersky Lab“ klasifikaciją: „TrojWare“: įvairūs trojai, neturintys galimybės savarankiškai plisti („backdoor“, „rootkit“ ir visų rūšių trojanai); VirWare: savaime plintanti kenkėjiška programa (virusai ir kirminai); Kitas „MalWare“: programinė įranga, kurią plačiai naudoja užpuolikai, kad sukurtų kenkėjiškas programas ir organizuotų išpuolius. „Kaspersky Lab“ analitikų 2007 m. Aptiktas naujas kenkėjiškų programų skaičius

Kiekvienoje prie interneto prijungtoje sistemoje turi būti įdiegta antivirusinė programinė įranga, o vartotojai turi nuolat atnaujinti antivirusinę apsaugą. Kirminas yra labai panašus į virusą, nes jis plinta pats, tačiau skirtingai nuo viruso, jis neužkrečia kitų programų. Vietoj to, tai yra atskiras kenkėjiškų programų elementas, kuris plinta iš vienos sistemos į kitą arba iš vieno tinklo į kitą. gali padaryti panašią žalą užkrėstai sistemai kaip ir virusai.

Kaip ir virusai, geriausias būdas išvengti kirminų infekcijų yra naudoti antivirusinę ar antivirusinę programinę įrangą. Per kelis interneto egzistavimo dešimtmečius kibernetinės grėsmės sparčiai vystėsi. Kai kadaise egzistavo tik virusai ir kenkėjiškos programos, turite apsaugoti savo verslą nuo kirminų, trojanų, turto prievartavimo ir daugybės kitų internetinių grėsmių. Tačiau kuo skiriasi šie du dalykai? Čia yra keturios dažniausiai pasitaikančios kibernetinės grėsmės ir patarimai, kaip apsaugoti savo verslą nuo jų.

Antivirusinės programos Antivirusinių programų veikimo principas grindžiamas failų nuskaitymu, diskų įkrovos sektorių ir RAM kaupimu bei žinomų ir naujų virusų paieškoje juose. Parašai naudojami žinomų virusų paieškai, t. kai kurios pastovios dvejetainės sekos, būdingos tam tikram virusui. Naujų virusų paieškai naudojami euristiniai skenavimo algoritmai, t. komandų sekos analizuojamame objekte analizė. Daugelyje antivirusinių programų derinamos realaus laiko apsaugos (antivirusinių monitorių) ir apsaugos funkcijos vartotojo prašymu (antivirusinių skaitytuvų) funkcijos.

Kenkėjiška programinė įranga yra trumpa žodžio kenkėjiška programa versija. Nors jūs tikriausiai tai jau žinote, kenkėjiškų programų tikslas yra specialiai užkrėsti ir pakenkti kompiuteriui bei potencialiai pavogti jūsų informaciją. Tačiau kaip skirtingos kenkėjiškų programų rūšys skiriasi viena nuo kitos? Kaip galite apsaugoti savo verslą nuo jų? Pažvelkime į keturias dažniausiai pasitaikančias kenkėjiškų programų formas.

Virusas yra tarsi virusas, galintis užkrėsti žmogų, kompiuterinis virusas yra užkrečiamas kodo fragmentas, užkrečiantis programinę įrangą, o paskui plinta iš failo į failą sistemoje. Kai kompiuteriai bendrai naudojasi užkrėsta programine įranga ar failais, virusas plinta į naują kompiuterį.

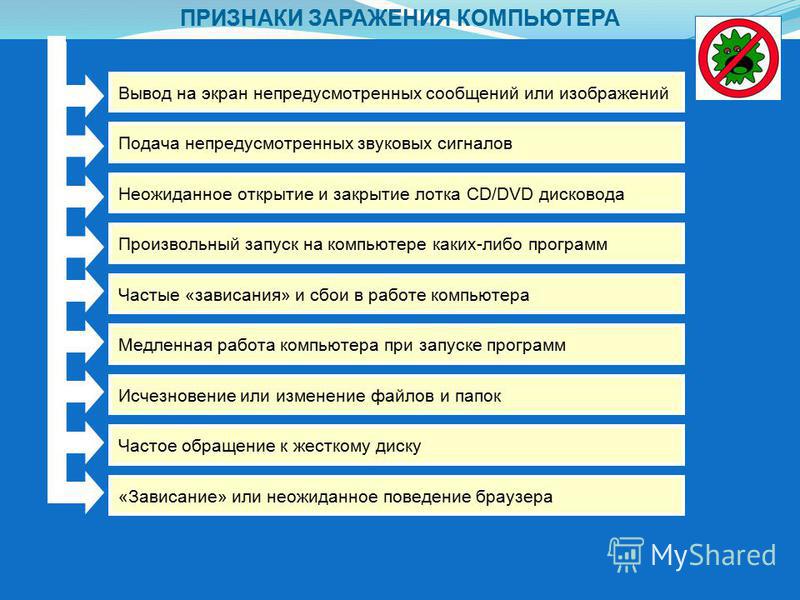

KOMPIUTERIO INFEKTAVIMO ŽENKLAI Netikėti pranešimai ar vaizdai ekrane Netikėti garso signalai Pasirodo netikėtas kompaktinių diskų / DVD diskų įrenginio dėklo atidarymas ir uždarymas Atsitiktinis bet kokių programų paleidimas kompiuteryje Dažnas kompiuteris užšąla ir suveikia lėtas kompiuterio veikimas paleidžiant programas Ištrinant ar keičiant failus ir aplankai Dažnas kietojo disko „Pakabinti“ naudojimas arba netikėtas naršyklės elgesys

Geriausias būdas apsisaugoti nuo virusų yra turėti patikimą antivirusinę programą, kuri yra atnaujinta. Be to, turėtumėte būti atsargūs dėl visų gautų vykdomųjų failų, nes virusai dažnai pristatomi tokia forma. Kreditinių kortelių numeriai ir slaptažodžiai yra du bendrieji tikslai. Dažna žmonių padaryta klaida yra tai, kad jų antivirusinė programinė įranga automatiškai apsaugo juos nuo šnipinėjimo programų. Tai ne visada būna, nes kai kurie antivirusai nėra skirti šnipinėti.

Jei nesate tikri, kad antivirusinė programa neleidžia naudoti šnipinėjimo programų, gaukite patvirtinimą iš savo teikėjo. Kirminai, kaip ir virusai, kirminai taip pat dauginasi ir plinta užkrėtus kompiuterį. Tačiau kirminas ir virusas skiriasi tuo, kad kirminui nereikia skleisti žmogaus programos ar šeimininko.

Veiksmai, kai kompiuteris yra užkrėstas 1. Nereikia išsaugoti rezultatų išorinėje laikmenoje. 2. Atjunkite kompiuterį nuo vietinio tinklo ir interneto, jei jis buvo prie jo prijungtas. 3. Paleiskite apsaugą nuo gedimų režimo arba iš „Windows“ avarinio įkrovos disko (jei kompiuteris rodo klaidą, kai įjungiate) 4. Paleiskite antivirusinę programą

Norėdami užkirsti kelią kirminams užkrėsti jūsų sistemą, be patikimos antivirusinės programinės įrangos, turite įsitikinti, kad jūsų ugniasienė suaktyvinta ir veikia tinkamai. Trojos arklys yra tarsi Trojos arklys iš senovės graikų mitologijos, šios rūšies kenkėjiškos programos yra paslėptos kaip saugi programa, skirta apgauti vartotojus, kad jie netyčia įdiegtų ją į savo sistemą ir tada sabotuotų. Paprastai įsilaužėlis naudoja troją, kad pavogtų tiek finansinę, tiek asmeninę informaciją.

Tai gali būti padaryta kompiuteryje sukuriant galinį duris, kurie įsilaužėliui leidžia jį valdyti nuotoliniu būdu. Kaip ir kita aukščiau paminėta kenkėjiška programa, antivirusinė programinė įranga yra patikimas būdas apsisaugoti nuo trojanų. Norėdami užtikrinti didesnį saugumą, protinga neatidaryti įtartinų programų ir įsitikinkite, kad darbuotojai neleis neleistinai atsisiųsti jokių programų ar programų biure - nes tai yra mėgstami įsilaužėliai, mėgstantys slėpti trojanus.

TINKLAI Kirminai Tinklo kirminai yra kenkėjiškos programos, kurios įsiskverbia į kompiuterį, naudodamos kompiuterio tinklo paslaugas: žiniatinklį, el. Paštą, interaktyvųjį ryšį, failų mainų tinklus ir kt. Daugelis tinklo kirminų naudoja daugiau nei vieną būdą platinti savo kopijas kompiuteriams vietiniuose ir pasauliniuose tinkluose. Aktyvinę tinklo kirminą, galite sunaikinti programas ir duomenis, taip pat pavogti asmeninius vartotojo duomenis.

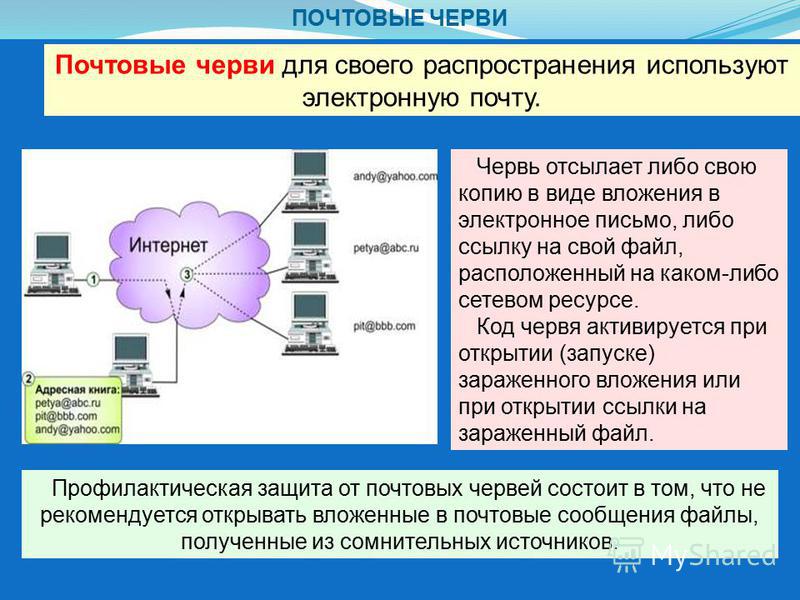

PAŠTAS kirminai Pasklindantys kirminai naudojasi el. Sliekas siunčia savo kopiją kaip priedą prie el. Laiško arba nuorodą į failą, esantį tinklo šaltinyje. Širdies kodas suaktyvinamas atidarant (paleidžiant) užkrėstą priedą arba atidarant nuorodą į užkrėstą failą. Profilaktinė apsauga nuo el. Pašto kirminų yra ta, kad nerekomenduojama atidaryti failų, gautų iš abejotinų šaltinių, pridėtų prie el. Pašto pranešimų.

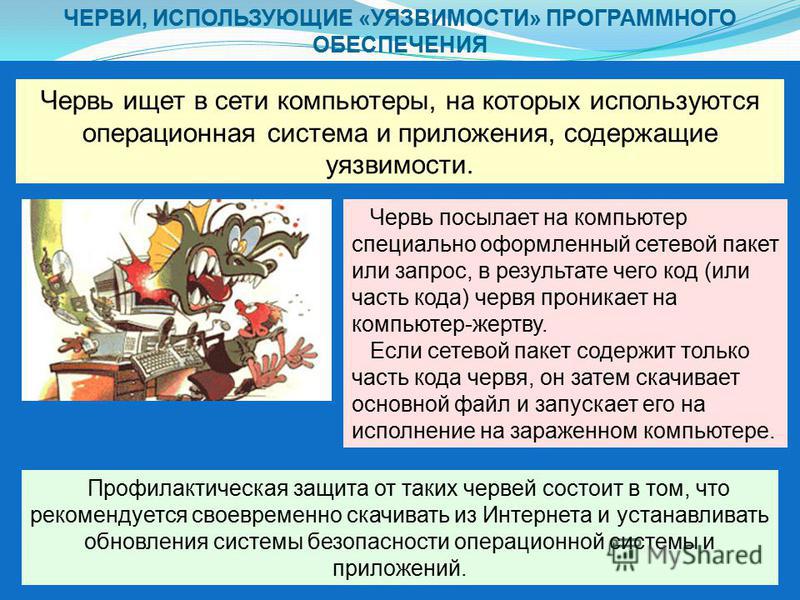

Širdys, naudojančios programinės įrangos pažeidžiamumą, širdys ieško kompiuterių, kuriuose naudojama operacinė sistema, ir programų, kuriose yra pažeidžiamumų. Kirminas į kompiuterį siunčia specialiai sukurtą tinklo paketą arba prašymą, todėl viruso kodas (arba jo dalis) patenka į aukos kompiuterį. Jei tinklo pakete yra tik dalis kirminų kodo, tada jis atsisiųs pagrindinį failą ir paleis jį vykdyti užkrėstame kompiuteryje. Profilaktinė apsauga nuo tokių kirminų yra ta, kad rekomenduojama laiku atsisiųsti iš interneto ir įdiegti operacinės sistemos ir programų saugos naujinius.

Kirminai, naudodamiesi failų bendrinimo tinklais Norėdami patekti į failų bendro naudojimo tinklą, kirminas nukopijuoja failų bendrinimo aplanką viename iš kompiuterių. 2001 m. Sparčiai pradėjo plisti „Nimda“ tinklo kirminas, kuris vienu metu užpuolė kompiuterius keliais būdais: elektroninio pašto žinutėmis, per atviro vietinio tinklo išteklius, taip pat naudodamas interneto serverių operacinės sistemos apsaugos spragas. Profilaktinė apsauga nuo tokių tinklo kirminų yra ta, kad rekomenduojama laiku atsisiųsti iš interneto ir atnaujinti antivirusinę programą bei virusų duomenų bazę.

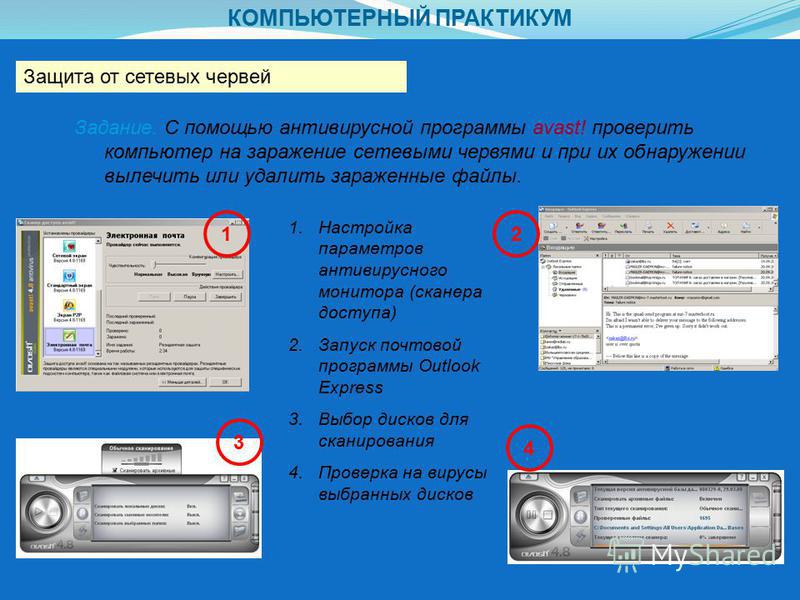

KOMPIUTERINĖ PRAKTIKA Apsauga nuo tinklo kirminų. Užduotis. Antivirusinės programos naudojimas avast! nuskaitykite kompiuterį nuo tinklo kirminų infekcijos ir, jei aptinkama, išgydykite arba ištrinkite užkrėstus failus. 1. Antivirusinių monitorių (prieigos skaitytuvo) nustatymų konfigūravimas 2. „Outlook Express“ pašto programos paleidimas 3. Skenavimui skirtų diskų pasirinkimas 4. Pasirinktų diskų nuskaitymas virusų srityje

KOMPIUTERINĖ PRAKTIKA BIOS parametrų priskyrimo nustatymas. Įjunkite kompiuterį. Įdiekite naujus kompiuterio konfigūracijos parametrus naudodami BIOS sąrankos programą. 1. Nustatykite datą ir laiką. 2. Iš išorinės atminties (D diskas A, CD, HDD) nustatykite sistemos įkrovos tvarką. 3. Įdiekite apsaugą nuo virusų iš sistemos disko įkrovos sektoriaus.

„TROYAN“ PROGRAMOS „Trojan“, „Trojan“ (iš anglų kalbos „trojan“) yra kenkėjiška programa, vykdanti neteisėtą vartotojo kompiuterio valdymo perkėlimą nuotoliniam vartotojui, taip pat veiksmus ištrinti, modifikuoti, rinkti ir siųsti informaciją tretiesiems asmenims. Trojos arklys programos paprastai įsiskverbia į kompiuterį kaip tinklo kirminai ir skiriasi veiksmais, kuriuos jos atlieka užkrėstame kompiuteryje.

„TROYAN“ APPLICATIONS „Kaspersky Lab“ analitikai aptiko naujų „Trojan“ programų

„TROYAN“ NUOTOLINIS ADMINISTRAVIMO PASLAUGOS Paslėptos tvarkymo priemonės suteikia galimybę gauti ar siųsti failus, paleisti ir sunaikinti juos, rodyti pranešimus, ištrinti informaciją, paleisti kompiuterį iš naujo ir tt Paleidus programą, „Trojan“ įdiegia save sistemoje ir ją stebi, o vartotojui nėra suteikiama jokia informacija. Pranešimai apie Trojos piliečių veiksmus sistemoje. 2003 m. Buvo plačiai naudojamas „Trojos arklys“ „Backdoor.Win32.VO“, kuris atlieka šiuos veiksmus: siunčia kompiuterių vardus, vartotojų vardus ir informaciją apie sistemą: procesoriaus tipas, atminties dydis, sistemos versija, informacija apie įdiegtus įrenginius; siunčia / priima, naikina, kopijuoja, pervardija, vykdo bet kurį failą; atjungia vartotoją nuo tinklo; „Užkabina“ kompiuterį; nuskaito arba keičia registrą.

„Trojan“ programos, vagiančios informaciją Trojansai vagia informaciją, o paleidę ieškokite failų, kuriuose saugoma konfidenciali vartotojo informacija (banko duomenys, interneto prieigos slaptažodžiai ir kt.), Ir nusiųskite jį el. Pašto adresu arba adresais, nurodytais „Trojan“ kode. Šio tipo trojanai taip pat praneša apie užkrėstą kompiuterį (atminties ir vietos diske dydis, operacinės sistemos versija, IP adresas ir kt.). Kai kurie trojanai vagia programinės įrangos registracijos informaciją.

Trojos programos - kenksmingos programinės įrangos diegėjai Šios klasės trojanai slapta diegia kitas kenksmingas programas ir yra naudojami virusams ar kitoms Trojos arklys programoms aukoti. Programos, atsiųstos be vartotojo žinios iš interneto, yra paleistos vykdyti arba įtrauktos į operacinės sistemos paleidimą.

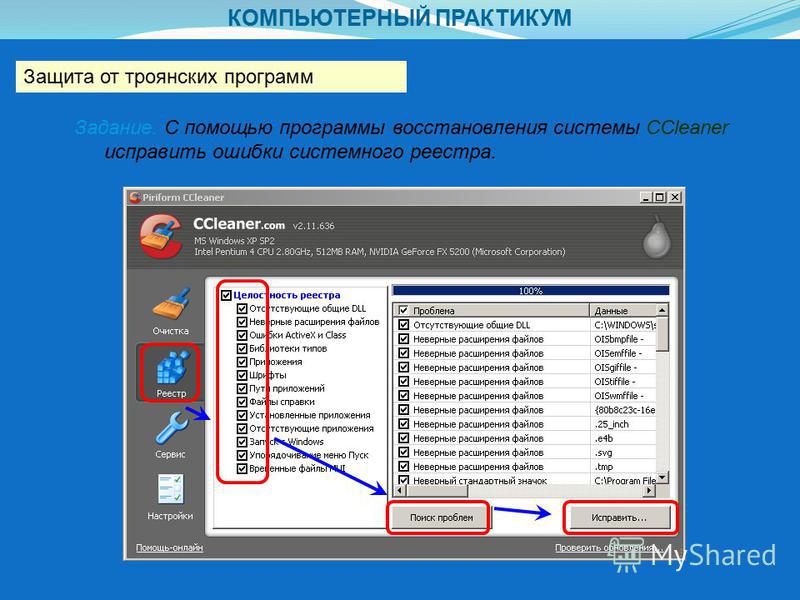

TROJANŲ PROGRAMOS - ŠVIESOS Šie trojanai elektroniniu būdu šnipinėja užkrėsto kompiuterio vartotoją: informacija, įvesta iš klaviatūros, ekrano kopijos, aktyvių programų sąrašas ir su jais atliekami vartotojo veiksmai saugomi disko faile ir periodiškai siunčiami užpuolikui. Šio tipo trojos arklys dažnai naudojamas vogti informaciją iš įvairių internetinių mokėjimo sistemų ir bankų sistemų vartotojų. Trojos arklys dažnai keičia operacinės sistemos registrų įrašus, todėl norint juos pašalinti, reikia atkurti ir registrą.

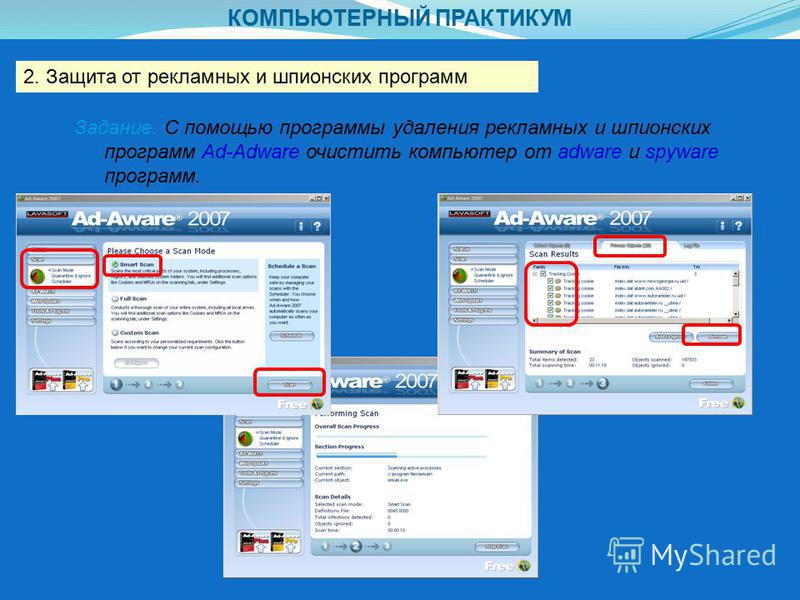

REKLAMOS PROGRAMOS Reklamos programos (iš anglų k. „Adware“: Reklama - reklama ir programinė įranga - programinė įranga) įtraukia reklamą į pagrindinę naudingą programą. Dažnai reklaminė programinė įranga yra oficialiai pristatomos programinės įrangos versijos dalis. Pagrindinės programos veikimo metu vartotojui rodoma reklama - tai grafinės antraštės ar linija. Paprastai, nusipirkę ir (arba) įregistravę pagrindinę programą, reklaminis intarpas nuimamas ir reklama nustojama rodyti.

ŠVYTIMŲ PROGRAMOS Šnipinėjimo programos (iš „Spyware: Spy - spy“ ir „Software - software“) slapta renka įvairią informaciją apie kompiuterio vartotoją ir siunčia ją užpuolikui. Šios programos kartais įsiskverbia į kompiuterį, pasinaudodamos reklamos programomis, ir neturi galimybės pašalinti vartotojo nepažeisdamos jas naudojančios programos veikimo. Kartais šnipinėjimo programos randamos įprastų žinomų gamintojų programinės įrangos produktuose. 2005 m. Kovo mėn., Paslėpus „Internet Explorer“ paieškos juostą, pradėjo plisti šnipinėjimo programa „mwsbar“. Programa užsiregistruoja sistemos registre ir įtraukia į paleistį, o tai lemia naršyklės nustatymų pakeitimą ir paieškos rezultatų nukreipimą internete į užpuoliko svetainę.

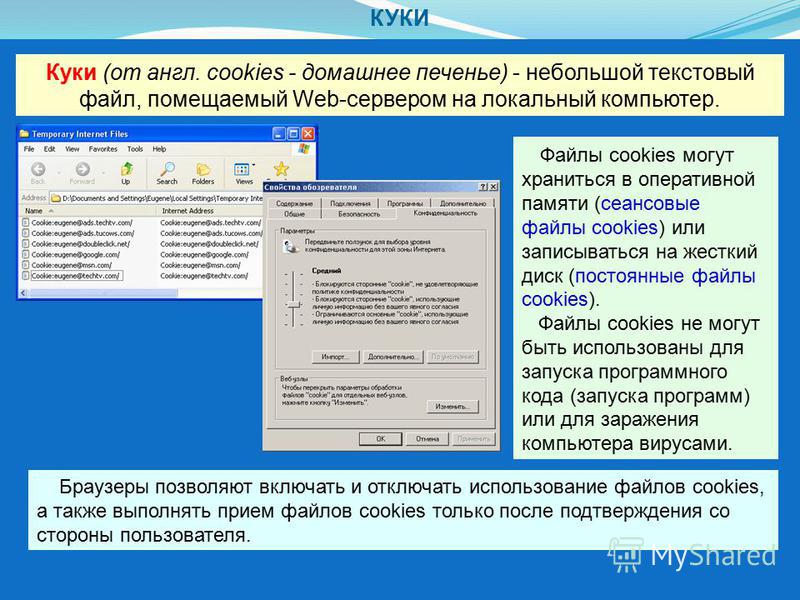

KOKIEČIAI Slapukai (iš angliškų slapukų - namų slapukai) yra mažas tekstinis failas, kurį įdeda interneto serveris į vietinį kompiuterį. Slapukai gali būti saugomi RAM (sesijos slapukai) arba įrašomi į standųjį diską (nuolatiniai slapukai). Slapukai negali būti naudojami norint paleisti programos kodą (paleisti programas) arba užkrėsti kompiuterį virusais. Naršyklės leidžia įjungti arba išjungti slapukų naudojimą, taip pat slapukus priimti tik vartotojui patvirtinus.

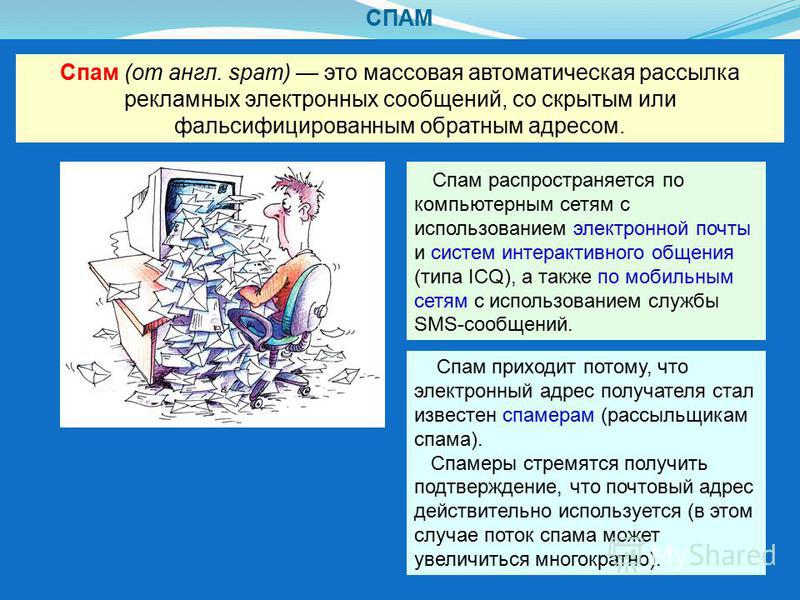

„SPAM Spam“ (iš angliško šlamšto) - tai masinis automatinis reklaminių elektroninių pranešimų, turinčių paslėptą ar suklastotą grąžinimo adresą, siuntimas. Šlamštas plinta kompiuterių tinkluose naudojant el. Paštą ir interaktyviąsias komunikacijos sistemas (tokias kaip ICQ), taip pat mobiliuosiuose tinkluose naudojant SMS žinučių paslaugą. Šlamštas atsiranda todėl, kad gavėjo el. Pašto adresas tapo žinomas nepageidaujamiems klientams (šlamšto platintojams). Šlamšto platintojai siekia patvirtinimo, kad el. Pašto adresas iš tikrųjų naudojamas (tokiu atveju šlamšto srautas gali išaugti daug kartų).

REKLAMA Šlamštas Reklamos šlamštą kai kurios įmonės, užsiimančios legaliu verslu, naudoja savo produktų ar paslaugų reklamai. Reklamos šlamšto siuntimas dažnai užsakomas įmonėms (ar asmenims), kurios specializuojasi. Tokios reklamos patrauklumas yra palyginti mažos kainos ir didelis potencialių klientų pasiekiamumas. Naudodami šlamštą jie dažnai reklamuoja produktus, apie kuriuos negalima pranešti kitais būdais, pavyzdžiui, ginklus, pornografiją, draudžiamus narkotikus, pavogtą informaciją (duomenų bazes), padirbtą programinę įrangą ir kt.

„NIGERINĖS LAIŠKOS“ Kartais šlamštas naudojamas laiškams iš laiško gavėjo privilioti. Labiausiai paplitęs būdas buvo vadinamas „Nigerijos raidėmis“, nes daug tokių laiškų atkeliavo iš Nigerijos. „Nigerijos laiške“ yra pranešimas, kad laiško gavėjas gali gauti didelę pinigų sumą, o siuntėjas gali jam padėti. Tuomet laiško siuntėjas paprašo pervesti šiek tiek pinigų, pavyzdžiui, dokumentų tvarkymo ar sąskaitos atidarymo pretekstu.

ŽVEJYBA Nesąžiningos informacijos iš anglų kalbos - žvejyba - apgavystė iš gavėjo laiško duomenų, kurie gali būti naudojami norint gauti naudos: jo kreditinių kortelių numeriai arba prisijungimo slaptažodžiai internetinėse mokėjimo sistemose. Toks laiškas paprastai būna paslėptas kaip oficialus banko administracijos pranešimas. Jame sakoma, kad gavėjas turi patvirtinti informaciją apie save, kitaip jo sąskaita bus užblokuota, o svetainės (priklausančios šlamšto platintojams) adresas su forma, kurią reikia užpildyti. Kad auka negalėtų atspėti sukčiavimo, svetainės dizainas imituoja oficialios banko svetainės dizainą.

Šlamšto apsauga nuo masinio šlamšto pobūdžio, informacinėms sistemoms ir ištekliams sunku dirbti, sukuriant jiems nenaudingą apkrovą. Norėdami kovoti su šlamštu, naudojami šlamšto filtrai, kuriuos galima įdiegti tiek į vietinius vartotojų kompiuterius, tiek į tiekėjų pašto serverius. Apsaugos nuo šlamšto filtrai analizuoja pranešimo turinį arba bando identifikuoti nepageidaujamą el. Pašto adresą. Norint apsunkinti automatinį filtravimą, šlamšto žinutės dažnai iškraipomos, vietoj raidžių naudojamos panašaus tipo raidės, rusiškos raidės keičiamos lotyniškomis raidėmis, o atsitiktinės vietos pridedamos tarpai.

TINKLO ATSAKYMAI Tinklo atakos - tiksliniai veiksmai nuotoliniuose serveriuose, siekiant sukelti sunkumų ar prarasti duomenis. Tinklo išpuoliai nuotoliniuose serveriuose įgyvendinami naudojant specialias programas, kurios siunčia jiems konkrečias užklausas. Tai lemia paslaugų atsisakymą (serverio „įšaldymą“), jei užpulta serverio išteklių nepakanka visoms gaunamoms užklausoms apdoroti.

TINKLO ATSAKYMAI „DoS“ programos (iš anglų k. Denial of Service - Denial of Service), naudodamiesi žiniomis, įgyvendina ataką iš vieno kompiuterio. „DoS“ programos dažniausiai kenkia nuotoliniams kompiuteriams ir tinklams, nepakenkdamos užkrėsto kompiuterio sveikatai. Kai kuriuose tinklo kirminuose yra DoS procedūrų, kurios puola tam tikras svetaines. Taigi 2001 m. Rugpjūčio 20 d. Kirminas „Cotered“ pradėjo sėkmingą išpuolį oficialioje JAV prezidento svetainėje, o 2004 m. Vasario 1 d. „Mydoom“ virusas išjungė UNIX platinimo įmonės gamintojo svetainę.

TINKLO ATSAKYMAI DDoS programos (iš anglų kalbos. Distributed DoS - paskirstytas DoS) įgyvendina paskirstytus išpuolius iš skirtingų kompiuterių ir be užkrėstų kompiuterių vartotojų žinios. Norėdami tai padaryti, DDoS programa siunčiama į „tarpininkų aukų“ kompiuterius ir, paleidusi, atsižvelgiant į esamą datą arba įsaką iš įsilaužėlio, pradeda tinklo ataką nurodytame tinklo serveryje. Kai kurie įsilaužimo įrankiai įgyvendina mirtinas tinklo atakas. Tokios komunalinės paslaugos išnaudoja operacinių sistemų ir programų spragas ir siunčia specialiai sukurtas užklausas užpultiems kompiuteriams tinkle. Dėl to specialus tinklo užklausos tipas sukelia kritinę klaidą užpultoje programoje, o sistema nustoja veikti. Dažniausiai, vykdydami DDoS atakas, užpuolikai naudojasi trijų pakopų architektūra

Distancinių kompiuterių piratavimo priemonės Įsilaužimų paslaugų diegimas nuotoliniams kompiuteriams paprastai išnaudoja operacinių sistemų ar programų, įdiegtų tiksliniame kompiuteryje, pažeidžiamumą. Nuotolinių kompiuterių įsilaužimo įrankiai yra skirti įsiskverbti į nuotolinius kompiuterius, kad būtų galima toliau valdyti (naudojant Trojos metodus, pavyzdžiui, nuotolinio administravimo įrankius) arba įdiegti į kenkėjišką sistemą kitas kenksmingas programas. Prevencinė apsauga nuo įsilaužimo - tai savalaikis atsisiuntimas iš interneto operacinės sistemos ir programų saugos naujinimai.

UŽRAŠAI Šakninis rinkinys (iš anglų kalbos šaknies rinkinio - „set for root privilegijų gavimas“) yra programa arba programų rinkinys, skirtas slaptai valdyti „nulaužtą“ sistemą. UNIX operacinėje sistemoje terminas „rootkit“ reiškia paslaugų rinkinį, kurį įsilaužėlis įdiegia kompiuteryje, kurį „nulaužė“ gavęs pirminę prieigą. „Windows“ sistemoje „rootkit“ paprastai reiškia programą, įdėtą į sistemą ir sulaikančią sistemos funkcijas. Daugelis „rootkit“ diegia savo tvarkykles ir paslaugas sistemoje (jie taip pat yra „nematomi“). Naujų „rootkit“ rinkinių, kuriuos 2007 m. Aptiko „Kaspersky Lab“ analitikai, skaičius

APSAUGA NUO PAKŠTELIŲ UŽTIKRINIMŲ IR TINKLŲ. Kompiuterių tinklai ar atskiri kompiuteriai gali būti apsaugoti nuo neteisėtos prieigos naudojant ugniasienę arba užkardą (iš angliškos ugniasienės). Ugniasienė leidžia: blokuoti įsilaužėlių DoS atakas neperduodant tinklo paketų iš tam tikrų serverių (tam tikrų IP adresų ar domenų pavadinimų) į saugomą kompiuterį; neleisti tinklo kirminams (paštui, žiniatinkliui ir pan.) prasiskverbti į apsaugotą kompiuterį; neleisti trojanams siųsti konfidencialios informacijos apie vartotoją ir kompiuterį. Užkarda gali būti įdiegta ir aparatine, ir programine įranga. „ZyXEL“ ugniasienės - apsaugokite savo tinklą nuo virusų, šlamšto, tinklo atakų.

Kad kompiuteris nepatirtų virusų ir neužtikrintų patikimo informacijos kaupimo diskuose, reikia laikytis šių taisyklių: aprūpinkite kompiuterį šiuolaikinėmis antivirusinėmis programomis ir nuolat atnaujinkite jų versijas prieš skaitydami kituose kompiuteriuose užrašytą informaciją iš diskelių; visada patikrinkite šias diskeles virusų buvimas, paleisdami antivirusines programas kompiuteryje, perkeldami archyvo failus į savo kompiuterį, nuskaitykite juos iškart, išspausdinę į standųjį kompiuterį kostiumas, ribojančios ieškoti tik naujai įrašyti failai

Periodiškai tikrinkite, ar nėra virusų, jūsų kompiuterio standžiųjų diskų, paleisdami antivirusines programas, kad patikrintumėte failus, atmintį ir diskų sistemos sritis iš saugomo rašymo diskelio, iš anksto įkeldami operacinę sistemą iš rašymo sistemos diskelio, visada apsaugokite diskelius nuo rašymo dirbdami kituose kompiuteriuose, jei informacija nebus jose užfiksuota, būtinai pasidarykite jums vertingos informacijos diskelių archyvines kopijas; nepalikite jų savo disko kišenėje, kai įjungiate diskelį. Nesvarbu, ar iš naujo paleisti operacinę sistemą, siekiant išvengti infekcijos virusų paleisti kompiuterį

Pateikti savo gerą darbą žinių bazėje nesunku. Naudokite žemiau esančią formą

Studentai, magistrantai, jaunieji mokslininkai, kurie naudojasi žinių baze studijose ir darbe, bus jums labai dėkingi.

Panašūs dokumentai

Kas ir kodėl rašo virusus. Kompiuteriniai virusai, jų savybės, klasifikacija. Virusų patekimo į kompiuterį būdai, virusų programų platinimo mechanizmas. Apsaugos nuo kompiuterinių virusų metodai. Antivirusinė programinė įranga: „Doctor Web“, „Microsoft Antivirus“.

anotacija, pridėta 2008 09 27

Failų virusai. Įkrovos, kombinuotieji ir palydoviniai virusai. Virusai paketiniuose failuose, užšifruoti ir polimorfiniai, slapti virusai ir makrokomandos. Kenkėjiškos programos: Trojos arklys, loginės bombos ir kirminai. Nauji ir egzotiški virusai.

anotacija, pridėta 2008 09 23

Kenkėjiška programinė įranga. Klasikiniai virusai, tinklo kirminai. Virusų ir jų sukūrimo istorija. Reklamos ir šlamšto verslo teikimas bei smulkių vagysčių, kaip virusų, priežastis. Infekcijos būdai. Paleiskite virusus ir trojanus

anotacija, pridėta 2009 02 27

Kenkėjiškų programų istorija. Kenkėjiškų programų klasifikacija. Piratų paslaugų programos ir kita kenkėjiška programa. Kirminai failų mainų tinklams. Klasikiniai virusai: buveinė; infekcijos metodas. „Trojan-PSW“ kaip slaptažodžių vagystė.

pristatymas pridėtas 2010 12 15

Kompiuterinių virusų įvairovė. Antivirusinė programinė įranga. Standartinės „Windows“ operacinės sistemos programos. Viruso buvimo darbe su kompiuteriu pasireiškimas. Kompiuterinių virusų pasekmės.

testas, pridėtas 2004 07 28

Kompiuterinių virusų „įpročių“ idėja ir orientacija į kovos su jais metodus. Failų, įkrovos ir kombinuoti virusai. Paprasti, polimorfiniai ir slapti virusai. Antivirusinės programos: nuskaitykite, nustatykite ir pašalinkite virusus.

anotacija, pridėta 2009 02 27

Savaiminio atkūrimo kompiuterinės programos. Kompiuterinių virusų klasifikacija. Pagrindinės grupės yra įkrovos, failai, tinklas, scenarijus ir tinklo kirminai. Piratų paslaugų programos ir kita kenkėjiška programa. Pagrindiniai virusų plitimo kanalai.

pristatymas pridėtas 2011-11-01

sotikteam.ru Išmanieji telefonai. Antivirusai. Programos. Instrukcijos Naršyklės

sotikteam.ru Išmanieji telefonai. Antivirusai. Programos. Instrukcijos Naršyklės